Phishing com domínios falsos que se passam por marcas: como empresas podem reconhecer e se proteger

- por Ilona K.

Índice

Phishing é uma técnica de golpe tecnicamente simples que causa prejuízos tanto para consumidores quanto para empresas. Golpistas enganam as pessoas para que revelem informações sensíveis, como senhas ou números de cartão de crédito, muitas vezes usando domínios falsos que se passam por marcas para isso. As empresas perdem reputação, confiança dos clientes, movimento e receita. Combater esses ataques é difícil, mas há várias maneiras de proteger tanto sua empresa quanto seus clientes.

O phishing continua sendo uma das formas mais comuns de ciberataque, impactando diretamente tanto usuários quanto empresas. Segundo uma pesquisa da Zensec, empresa de cibersegurança sediada no Reino Unido, em 2025 mais de 90% dos ciberataques começaram com phishing.

Ao contrário de ataques tecnicamente sofisticados, o phishing se apoia na confiança e na falta de atenção. Os invasores criam cenários convincentes e links falsos (domínios) para induzir as pessoas a clicar e compartilhar voluntariamente dados sensíveis.

No setor de domínios, essa ameaça é particularmente relevante, pois os nomes de domínio se tornam uma ferramenta de engano e um meio de disfarçar ataques. Golpistas usam nomes semelhantes aos de empresas existentes, explorando seus endereços de e-mail e sua identidade de marca para enganar usuários.

Embora o phishing não possa ser eliminado por completo, existem medidas que as empresas podem adotar para se proteger e reduzir significativamente a probabilidade de sua marca e de seu domínio serem usados em ataques de phishing.

O que é phishing?

Phishing é uma forma de fraude cibernética em que um invasor tenta obter acesso a informações confidenciais, como senhas, dados bancários, códigos de verificação ou sistemas internos corporativos.

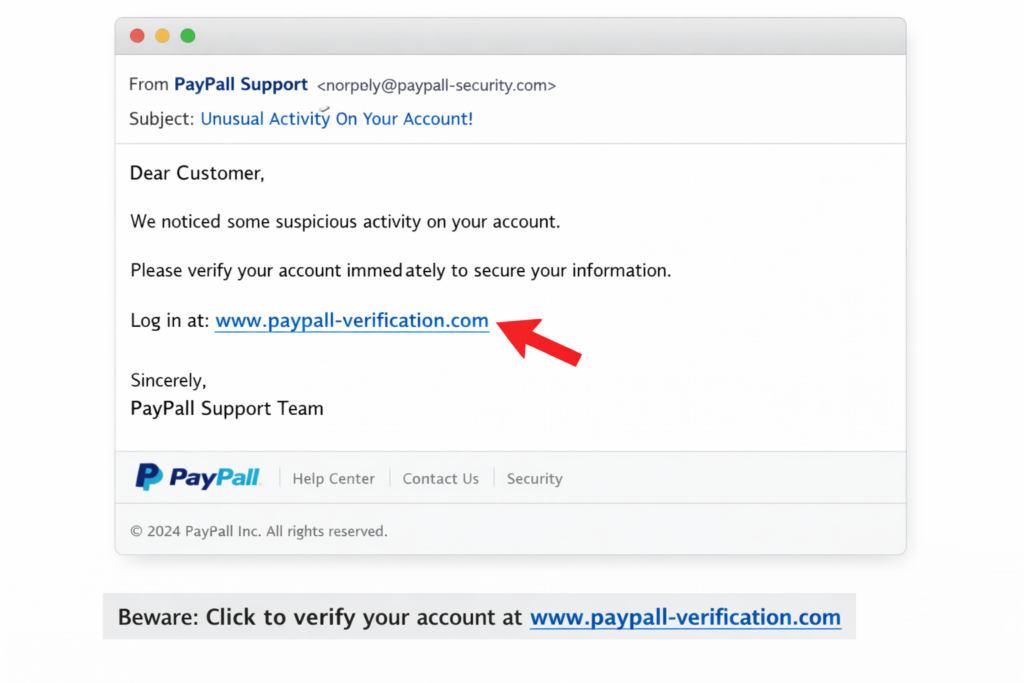

Por exemplo, golpistas enviam e-mails e mensagens falsas, fingindo ser empresas conhecidas ou pessoas conhecidas. As mensagens contêm links para sites falsos e arquivos maliciosos. Clicar em um link ou abrir um arquivo pode comprometer os dados. Além disso, os próprios links podem ser disfarçados como nomes de domínio de empresas ou serviços conhecidos.

Os links de phishing são enviados com mais frequência por e-mail, SMS, aplicativos de mensagens ou até redes sociais. Normalmente, eles imitam marcas conhecidas, como Amazon, bancos ou serviços online populares. Por exemplo, um usuário pode receber uma mensagem como "Sua conta da Amazon foi bloqueada. Verifique agora: amaz0n-security-check.com" ou um e-mail que parece ser de um banco com um link como secure-login-yourbank.net em vez do domínio oficial. Outro cenário comum é uma notificação falsa de entrega: "Seu pacote não pôde ser entregue. Acompanhe aqui: dhl-track-parcel.info."

Quanto mais popular e conhecida uma empresa é, maior a probabilidade de os golpistas usarem sua marca e falsificarem seu domínio. Segundo o Brand Phishing Report for Q3 2025 da Check Point Research, os invasores costumam se passar por grandes empresas de tecnologia, com marcas como Microsoft (40%), Google (9%) e Apple (6%) aparecendo de forma consistente entre os principais alvos.

O principal perigo do phishing não é uma violação de segurança forçada. Em vez disso, os usuários voluntariamente "abrem a porta" e dão ao invasor acesso aos seus dados. Isso torna os ataques escaláveis e eficazes mesmo sem ferramentas técnicas sofisticadas.

Para as empresas, o phishing representa uma ameaça sistêmica. O comprometimento de uma única conta pode se tornar um ponto de entrada na infraestrutura interna da empresa. Por meio de e-mails de phishing, invasores obtêm acesso a e-mails corporativos, transações financeiras e documentos internos. Com essas informações, eles conseguem ganhar ainda mais a confiança das pessoas que tentam enganar, tornando mais fácil alcançar seus objetivos.

Outro risco grave do phishing é o dano reputacional. Se clientes se deparam com sites de phishing que imitam a marca de uma empresa, o nível de confiança cai, mesmo que a própria empresa não tenha sido comprometida diretamente. Isso pode afetar o tráfego do site, a confiança em comunicações por e-mail e a receita do negócio.

Entendendo os tipos de phishing

Existem muitos tipos de phishing, mas estes são alguns dos mais comuns:

- Phishing em massa por e-mail, que envolve o envio de grandes quantidades de e-mails idênticos com um link falso supostamente enviado por um serviço conhecido. Depois de clicar no link "infectado", os golpistas obtêm acesso às informações pessoais da vítima. O principal objetivo é alcançar o maior número possível de usuários.

- Spear phishing normalmente tem como alvo pessoas ou empresas específicas. Os golpistas se preparam para o golpe por muito tempo, tentando descobrir o máximo possível de informações sobre a vítima para convencê-la de que suas mensagens são genuínas. As comunicações incorporam informações importantes para dar contexto, como cargos, parceiros e operações comerciais em andamento.

- Ataques em múltiplas etapas combinam vários canais: e-mail, sites e confirmação adicional por SMS ou ligação telefônica. Essa abordagem pode aumentar a confiança do usuário e reduzir a probabilidade de a atividade fraudulenta ser detectada.

- Phishing por site ocorre por meio de páginas falsas que imitam a interface e o nome de domínio de serviços legítimos. O usuário insere seus dados sem perceber o engano, já que normalmente é bastante difícil distinguir sites falsos dos reais.

Embora o phishing possa assumir muitas formas, a maioria dos ataques acaba dependendo da imitação dos sites de empresas e marcas. E isso, por sua vez, depende de nomes de domínio enganosos, o que faz dos domínios um elemento central tanto na execução dos ataques quanto na sua prevenção.

Nomes de domínio de phishing e como reconhecê-los

Em muitos ataques de phishing, os nomes de domínio são a primeira coisa que molda a percepção do usuário sobre a legitimidade de um site. Um exemplo marcante é uma campanha coordenada em 2025 que teve como alvo pelo menos 18 universidades dos Estados Unidos, em que invasores usaram quase 70 domínios de phishing diferentes para se passar por portais oficiais de login e roubar credenciais de estudantes e funcionários, chegando até a contornar proteções de autenticação multifator (MFA). Essa campanha durou vários meses e afetou instituições como a University of California (Santa Cruz e Santa Barbara), a University of San Diego, a Virginia Commonwealth University e a University of Michigan.

Golpistas também costumam explorar grandes eventos para ataques de phishing. Por exemplo, o cibercrime aumenta durante a Black Friday. Em 2024, os registros de domínios entre outubro e novembro cresceram 188%, e um em cada onze domínios registrados nesse período foi classificado como malicioso. Durante a temporada de descontos, criminosos registraram domínios como "hokablackfriday.com" (HOKA é uma marca de calçados esportivos), replicando completamente os logotipos e produtos de marcas famosas em sites falsos e oferecendo ofertas imperdíveis. Esses sites funcionavam como armadilhas para capturar logins e informações de cartão de crédito.

Infelizmente, o uso disseminado de domínios para fins fraudulentos reduz a confiança nas zonas de domínio, aumenta a fiscalização regulatória e leva a uma taxa maior de bloqueio de domínios. Isso afeta tanto registradores quanto proprietários legítimos de domínios.

No entanto, várias técnicas características empregadas por golpistas tornam os domínios de phishing identificáveis. Entre as táticas usadas por invasores estão:

- Typosquatting: um dos métodos mais comuns. Os invasores usam nomes de domínio com erros de digitação ou pequenas diferenças em relação ao original, como "cornmpany" ou "compnay" em vez de "company". Os usuários podem não perceber esses erros de imediato e acabar clicando em um site malicioso.

- Homografia: esse método usa caracteres visualmente semelhantes de alfabetos diferentes (latino, grego, cirílico etc.) no domínio, o que dificulta a detecção da falsificação. Por exemplo, o "ο" grego e o "o" latino parecem indistinguíveis, mas, para um computador, são duas letras diferentes porque são caracteres diferentes em Unicode.

- Adição de palavras específicas: os invasores acrescentam palavras como login, secure, verify e account aos nomes de marcas e empresas conhecidas para criar a impressão de um serviço oficial.

- Uso de extensões de domínio alternativas: em vez de extensões tradicionais, são usadas extensões menos conhecidas ou novas, nas quais é mais fácil registrar o nome desejado. Normalmente, são extensões de domínio muito baratas ou gratuitas. A ICANN (Internet Corporation for Assigned Names and Numbers) monitora a segurança e periodicamente faz uma limpeza nessas extensões, mas, infelizmente, não com frequência suficiente para impedir essa forma de ataque.

- Domínios de curta duração. Sites de phishing costumam ter vida útil curta: os domínios são registrados, usados em um ataque e depois rapidamente abandonados.

Para se manter seguro, o usuário deve sempre verificar cuidadosamente o nome de domínio completo. Por exemplo, amazon.com.secure-login.net não é a mesma coisa que amazon.com, e paypaI.com (com um "i" maiúsculo no lugar da letra minúscula "l") é um truque clássico de homografia. É mais seguro evitar clicar em links em mensagens inesperadas e, em vez disso, digitar diretamente o endereço oficial do site no navegador ou usar um favorito salvo. Os usuários também devem desconfiar de mensagens que criam senso de urgência, como ameaças de suspensão de conta ou cobranças inesperadas, e verificar essas solicitações por canais oficiais antes de tomar qualquer ação.

Entender como são os domínios de phishing ajuda as empresas a reconhecê-los à primeira vista e denunciá-los ao seu registrador ou à UDRP (Uniform Domain Name Dispute Resolution Policy). Esse é um passo para proteger seu domínio e sua empresa contra invasores. Verificar regularmente registros de nomes de domínio semelhantes ao nome da sua marca permite identificar ameaças potenciais em estágio inicial.

Existem ferramentas específicas de monitoramento de domínios e proteção de marca que automatizam esse processo.

Essas ferramentas analisam continuamente domínios recém-registrados, logs de certificados SSL e dados de DNS para identificar domínios semelhantes, incluindo typosquatting, ataques de homografia e combinações suspeitas com palavras-chave da marca.

Entre as soluções comumente usadas estão plataformas como ZeroFox, Infoblox, Zensec, entre outros serviços semelhantes de proteção de marca. Elas permitem que as empresas:

- detectem domínios suspeitos logo após o registro;

- identifiquem sites ativos de phishing e recursos fraudulentos;

- recebam alertas sobre ameaças potenciais;

- e automatizem procedimentos rápidos de remoção.

Por isso, na prática, a proteção eficaz geralmente combina ferramentas automatizadas de monitoramento com um processo claro de resposta a incidentes: detectar – verificar – denunciar – remover.

Como as empresas podem se proteger contra phishing

Além do monitoramento de domínios, há várias outras medidas eficazes que você pode adotar para proteger sua marca contra phishing:

- Escolher um domínio claro e fácil de reconhecer.Esse é um dos passos mais simples e iniciais para começar a construir sua defesa contra phishing. Domínios curtos, simples e memoráveis são mais fáceis de reconhecer para os usuários e mais difíceis de imitar de forma convincente por invasores. Em contrapartida, nomes de domínio longos ou complexos podem dar aos golpistas mais oportunidades de criar variações com erros de digitação ou visualmente confusas.

- Registrar domínios defensivos. As empresas podem registrar variantes de seu domínio principal com erros de digitação, zonas alternativas e palavras-chave para reduzir o risco de uso por invasores. Algumas empresas também registram seu domínio principal em várias extensões.

- Configurar autenticação de e-mail. As configurações de SPF (Sender Policy Framework), DKIM (DomainKeys Identified Mail) e DMARC (Domain Based Message Authentication, Reporting and Conformance) ajudam a evitar a falsificação de endereços de e-mail corporativos e reduzem a eficácia de e-mails de phishing enviados em nome da empresa.

- Resposta rápida a incidentes. Se um domínio de phishing for detectado, é importante iniciar prontamente os procedimentos de bloqueio por meio do seu registrador ou provedor de hospedagem.

- Escolher registradores e serviços confiáveis. Provedores com sistemas de segurança avançados e suporte a procedimentos de resposta a abusos podem reduzir significativamente o tempo de vida de operações de phishing. Por isso, é importante escolher com cuidado a extensão de domínio e o serviço em que você pretende registrar seu domínio. Leia avaliações, políticas e tente descobrir com que rapidez a equipe de suporte responde para fazer a escolha certa.

Embora nem mesmo os esforços combinados de toda a comunidade de domínios possam derrotar completamente o phishing, essa ameaça pode ser combatida e sua empresa pode ser protegida.

Perguntas frequentes

O que é phishing?

Phishing é um método de fraude no qual um invasor tenta obter acesso a informações confidenciais, como senhas, dados bancários, códigos de verificação ou sistemas internos corporativos, usando nomes de domínio, sites e e-mails falsos.

É possível se proteger completamente contra phishing?

Não, é impossível eliminar completamente o risco. No entanto, uma combinação bem estruturada de medidas técnicas e comportamento cuidadoso dos usuários pode reduzir significativamente a probabilidade de um ataque.

Os invasores podem usar meu domínio?

Na maioria das vezes, os invasores registram domínios parecidos com o original, mas com erros de digitação ou extensões de domínio diferentes.

O que fazer se for detectado um site de phishing usando sua marca?

Você deve denunciar a violação e entrar em contato com o registrador ou provedor de hospedagem o mais rápido possível para bloquear o site.

Quer mais dicas para proteger sua empresa online? Visite o blog da it.com Domains e entre em contato conosco pelas redes sociais.

Este artigo foi traduzido por inteligência artificial e pode conter imprecisões. Consulte o original em inglês.

Leia também