DNS-Missbrauch: Arten und Gegenmaßnahmen

- von Ilona K.

Inhaltsverzeichnis

Allein im April–Mai 2024 erhielt die Internet Corporation for Assigned Names and Numbers (ICANN) 1.558 Beschwerden zu verschiedenen Arten von Missbrauch, darunter DNS-Missbrauch. Viele Fälle bleiben jedoch unentdeckt – damit sind Unternehmen jeder Größe dem Risiko von Verlusten durch Cyberangriffe ausgesetzt.

Das Domain Name System (DNS) ist ein entscheidender Bestandteil für den Betrieb jeder Website. Es dient als zentrales System zur Steuerung des Datenverkehrs und stellt sicher, dass Websites korrekt laden und für Nutzer erreichbar sind. Aufgrund seiner Bedeutung ist DNS zu einem bevorzugten Ziel zerstörerischer Cyberangriffe geworden.

Wenn die DNS-Infrastruktur nicht einwandfrei funktioniert, laden Websites nicht richtig. Cyberkriminelle können den Datenverkehr einer Website auf bösartige Server umleiten, um Daten zu stehlen oder Schadsoftware zu installieren. Dabei nutzen sie fortgeschrittene Techniken wie Domain-Hijacking und Cache-Poisoning, um DNS-Einträge und Infrastruktur zu kompromittieren.

Laut dem Global DNS Threat Report 2022 von IDC haben 88 % der Unternehmen mindestens einen DNS-Angriff erlebt – bei durchschnittlichen Kosten von rund 942.000 US-Dollar. Typischerweise sind Unternehmen etwa sieben Angriffen pro Jahr ausgesetzt.

In seinem Bericht 2024 stellte Interisle, ein auf Internettechnologie und Netzwerkstrategie spezialisiertes Unternehmen, fest, dass zwischen September 2023 und August 2024 insgesamt 16,3 Millionen Angriffe verzeichnet wurden – 54 % mehr als im Vorjahr. Bei 8,6 Millionen dieser Angriffe kamen eindeutige Domains zum Einsatz, was den Vorjahreswert nahezu verdoppelt.

Auch wenn Ihr Unternehmen in der Vergangenheit nicht von DNS-Missbrauch betroffen war, ist es wichtig, die Bedrohung zu verstehen und Sicherheitsmaßnahmen umzusetzen, um potenzielle Risiken zu verringern.

Was ist DNS-Missbrauch?

DNS (Domain Name System) ist ein System, das für Menschen lesbare Domainnamen in IP-Adressen (Internet Protocol) übersetzt, die Computer verwenden, um sich im Netzwerk gegenseitig zu identifizieren.

DNS-Missbrauch ist eine böswillige Aktivität, die darauf abzielt, die DNS-Infrastruktur zu stören oder sie anders als vorgesehen arbeiten zu lassen. Zu missbräuchlichen Aktivitäten zählen die Manipulation von DNS-Zonendaten, das Erlangen administrativer Kontrolle über einen Nameserver sowie das Überfluten des DNS mit Tausenden von Nachrichten, um Dienste zur Namensauflösung zu beeinträchtigen.

Arten von DNS-Missbrauch

Laut dem Internet and Jurisdiction Policy Network*, erkennt ICANN fünf Hauptkategorien von DNS-Missbrauch an:

- Botnetze. Ein Botnetz ist ein Netzwerk von Geräten, die mit Schadsoftware (Bots) infiziert sind und Befehlen eines zentralen Command-and-Control-(C&C-)Servers folgen. Bei dieser Art von DNS-Missbrauch werden Domainnamen genutzt, um Hosts zu identifizieren, die Botnetze und Gruppen von mit Malware infizierten Computern steuern. Diese können für verschiedene bösartige Aktivitäten eingesetzt werden, etwa für Spam- oder Phishing-Kampagnen.

- Malware. Domainnamen, die das Hosting und die Verbreitung schädlicher oder aufdringlicher Software ermöglichen, die ohne Wissen oder Zustimmung der Endnutzer auf deren Systemen installiert werden kann.

- Pharming. Eine Betrugsart, bei der sich jemand als Website einer anderen Person ausgibt, um Informationen zu stehlen. Der Angreifer ändert die IP-Adresse eines bekannten Domainnamens. Wenn Nutzer die Website mit der manipulierten IP-Adresse besuchen, werden sie auf die Website des Angreifers umgeleitet, die so gestaltet ist, dass sie wie die Seite des ursprünglichen Domaininhabers aussieht.

- Phishing. Angreifer erstellen gefälschte Websites, die aussehen, als wären sie echt. Damit stehlen sie sensible Informationen wie Benutzernamen und Passwörter. Sie können DNS nutzen, um Nutzer auf diese gefälschten Websites umzuleiten.

- Spam. Er wird als Mittel zur Verbreitung der oben genannten Formen von DNS-Missbrauch eingesetzt. Dazu gehören Domains, die in nicht autorisierten Massen-E-Mail-Kampagnen beworben werden oder als Namen für Systeme zum Austausch von Spam-E-Mails dienen.

Das breitere Spektrum an DNS-Sicherheitsbedrohungen umfasst:

- Denial-of-Service-(DoS-)Angriffe. DoS-Angriffe zielen darauf ab, eine Website oder einen Server unzugänglich zu machen, indem das System nicht mehr reagiert. Das kann auf verschiedene Weise erreicht werden, zum Beispiel indem die Website mit so viel Datenverkehr überflutet wird, dass sie Anfragen nicht mehr beantworten kann. Alternativ kann der Angreifer Sicherheitslücken im System ausnutzen, um es instabil zu machen.

- Distributed-Denial-of-Service-(DDoS-)Angriffe. DDoS-Angriffe sollen Websites oder Server mit Datenverkehr aus mehreren Quellen überlasten und die Seite dadurch unzugänglich machen.

- Cache Poisoning. Der Angreifer sendet gefälschte DNS-Antworten auf Anfragen. Dadurch wird dem Server vorgetäuscht, falsche Daten seien für eine bestimmte Domain korrekt. Der Server speichert diese falsche Antwort in seinem Cache und liefert sie bei zukünftigen Abfragen aus.

- Protokollangriffe. Dabei wird eine bestimmte Funktion oder ein Implementierungsfehler in einem Protokoll ausgenutzt, das auf dem Computer des Opfers installiert ist, um übermäßig viele Ressourcen zu verbrauchen.

*Das Internet and Jurisdiction Policy Network ist eine Multi-Stakeholder-Organisation, die Herausforderungen an der Schnittstelle zwischen dem globalen Internet und nationalen Rechtsordnungen angehen will.

Das Sekretariat dieser Organisation ermöglicht einen globalen Politikprozess, an dem über 400 zentrale Stakeholder aus Regierungen, den weltweit größten Internetunternehmen, technischen Betreibern, zivilgesellschaftlichen Gruppen, der Wissenschaft und internationalen Organisationen in über 70 Ländern beteiligt sind.

Wie man DNS-Missbrauch bekämpft

Das Verständnis des potenziellen Risikos ist der erste Schritt – schauen wir uns nun an, was Sie tun können, um Ihr Unternehmen vor DNS-Missbrauch zu schützen.

1. Registrieren Sie eine Domain mit Blick auf Sicherheit. Wenn Sie eine neue Domain erstellen möchten, prüfen Sie die Domain-Endung oder lesen Sie zumindest Bewertungen. Andernfalls könnten Sie auf eine Endung wie .ICU stoßen, die dafür bekannt ist, Spam zu versenden. Bis Dezember 2019 gab es 6.799 gemeldete Versuche , Spam von .ICU-Domains zuzustellen. In der Folge beschloss ICANN, eine Bereinigung dieser Domain-Endung durchzuführen und den Großteil der Domains zu entfernen. Wenn Sie eine Domain mit einem unseriösen Suffix kaufen, können Sie sie am Ende verlieren oder Ihrem Image schaden, wenn Sie die Endung nutzen.

Wenn Sie eine bereits genutzte Domain registrieren, prüfen Sie ihre Historie. Dazu gehört, welche Websites zuvor unter der Domain gehostet wurden, welche Backlinks sie hatten und wem die Domain gehörte. Am einfachsten geht das über die Wayback Machine oder mithilfe des Who.is-Dienstes, der WHOIS-Daten bereitstellt.

2. Überwachen und analysieren Sie den Datenverkehr regelmäßig. Richten Sie DNS-Monitoring-Systeme ein, um verdächtige Aktivitäten zu erkennen. Hier sind einige Werkzeuge zur Analyse des Datenverkehrs und zur Identifizierung ungewöhnlicher Muster, die auf einen Angriff oder Missbrauch hindeuten:

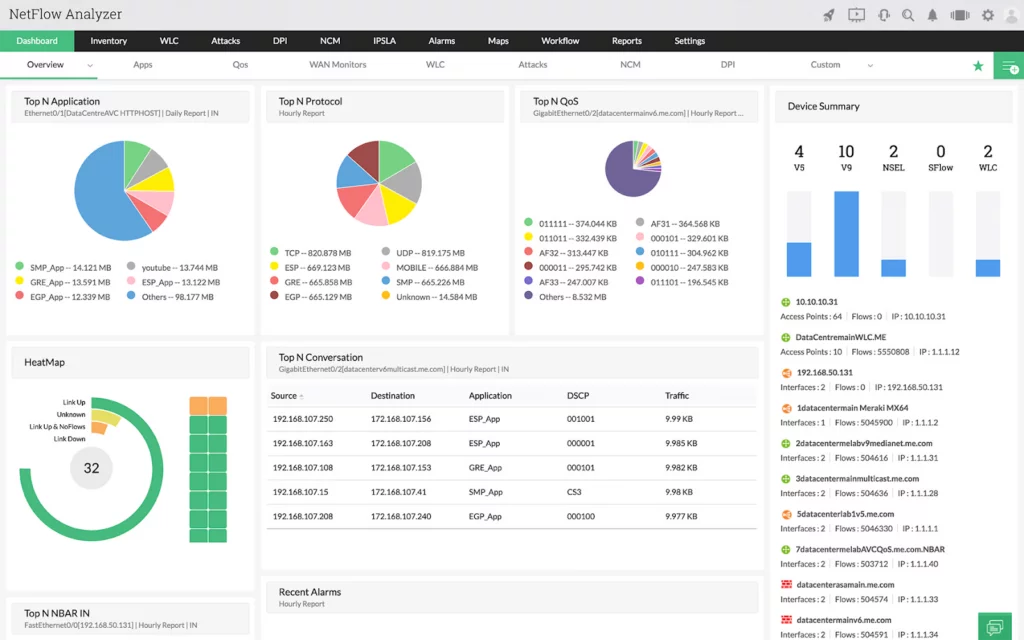

- ManageEngine NetFlow Analyzer erfasst und analysiert Netzwerkverkehrsdaten. Dieses Tool liefert Echtzeitinformationen zum Netzwerkverkehr und ermöglicht es Ihnen, Netzwerkaktivitäten zu überwachen, zu analysieren und zu verwalten.

Quelle: GEEKFLARE

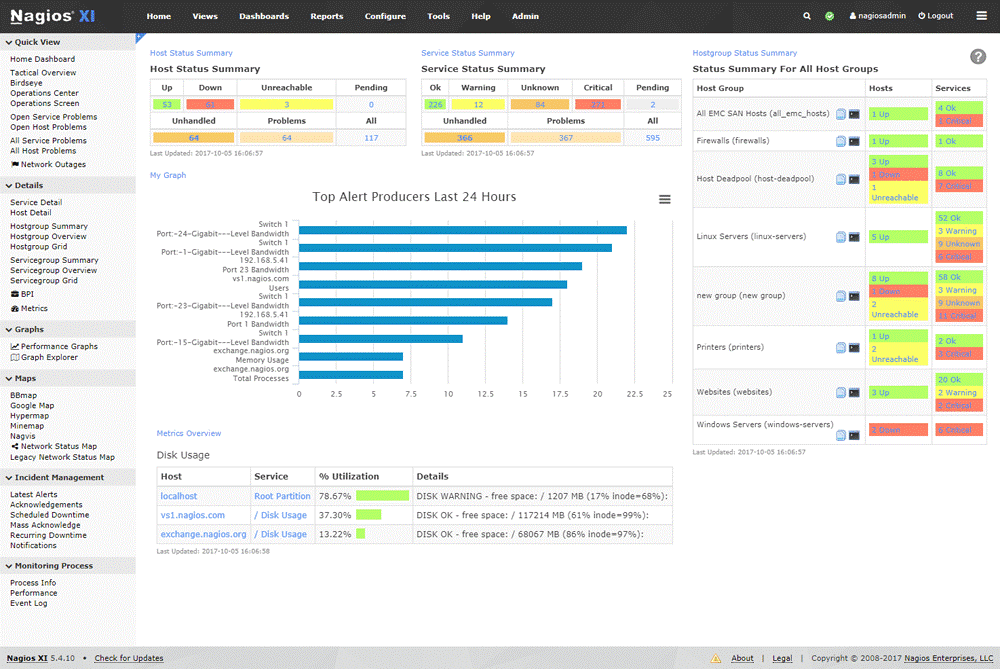

- Nagios ermöglicht es Ihnen, den DNS-Datenverkehr in Ihrem Netzwerk im Blick zu behalten. Es erstellt detaillierte Berichte und stellt die DNS-Monitoring-Daten in einem visuellen Format dar, einschließlich Grafiken, Diagrammen und Dashboards.

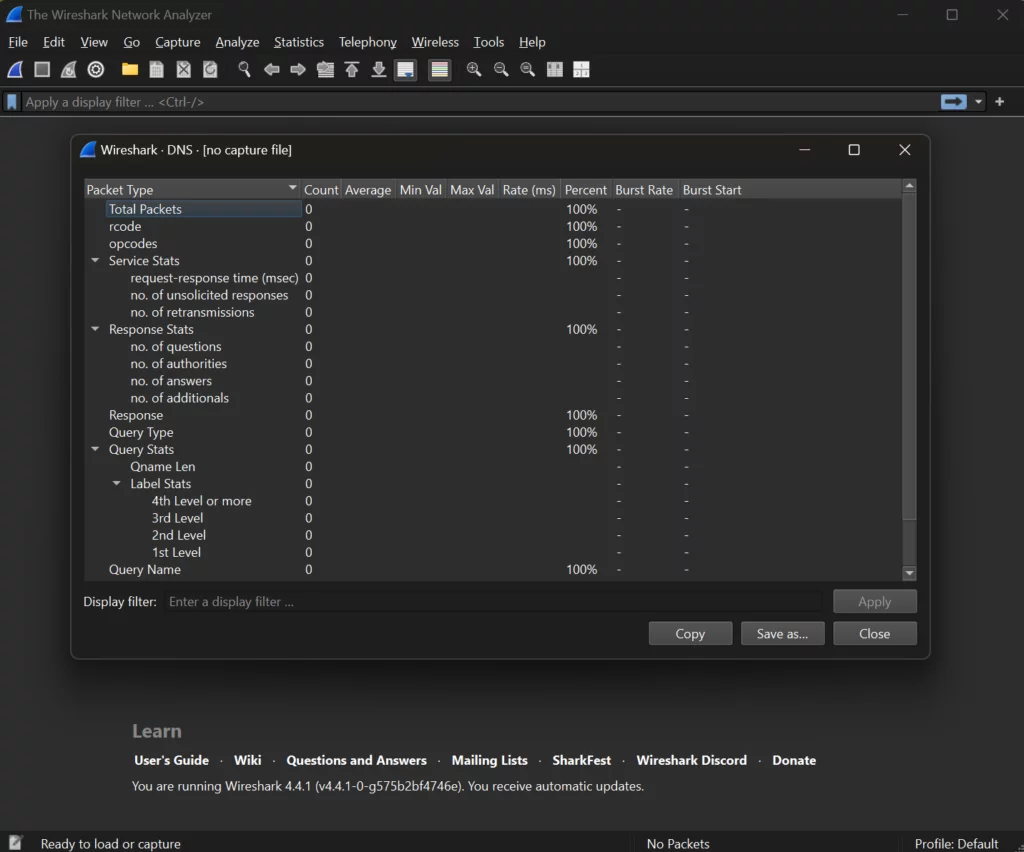

- Wireshark, ein Traffic-Analyzer, der bösartige Datenflüsse erkennen kann. Dazu müssen Sie den DNS-Traffic-Filter zwischen Clients und Ihrem eigenen DNS-Server aufzeichnen und öffnen. Anschließend speichern Sie die Daten in einer PCAP-(Packet-Capture-)Datei und erstellen Skripte, um in der Datei nach Mustern verdächtiger Aktivitäten zu suchen.

3. Verwenden Sie DNSSEC. DNS Security Extensions (DNSSEC) sind eine Reihe von Werkzeugen, die die Sicherheit des DNS erhöhen. Durch die Überprüfung der Authentizität von Antworten auf DNS-Abfragen hilft DNSSEC, Angriffe wie Cache Poisoning zu verhindern. Es gewährleistet die Integrität und Vertrauenswürdigkeit der Daten.

Die Aktivierung des DNSSEC-Schutzes für eine Domain umfasst folgende Schritte:

- Prüfen Sie den maximalen TTL-(Time-to-Live-)Wert in der Domain-Zone.

- Signieren Sie die Domain-Zone.

- Erstellen Sie eine Vertrauenskette.

Um DNSSEC zu aktivieren und aufrechtzuerhalten, müssen Sie DS-Einträge (Delegation Signer) in der übergeordneten Domain-Zone manuell veröffentlichen und aktualisieren.

DNSSEC basiert auf dem Prinzip digitaler Signaturen. Der Administrator pflegt Einträge von Domainnamen und den entsprechenden IP-Adressen. Für jeden Eintrag weist DNSSEC eine eindeutige digitale Signatur zu, die eng damit verknüpft ist. Alle Antworten von DNSSEC sind abwärtskompatibel und enthalten eine digitale Signatur.

4. Filtern und blockieren Sie bösartige Domains. Verwenden Sie DNS-Filterlösungen, um den Zugriff auf bekannte schädliche Websites zu blockieren, indem Sie Blacklists, Whitelists, Kategoriefilter und benutzerdefinierte Richtlinien einsetzen. Zu den DNS-Filterdiensten gehören AdGuard DNS, Cisco Umbrella und NextDNS.

Das Blockieren bösartiger Domains schützt vor Netzwerkbedrohungen wie Ransomware und Phishing, ermöglicht mehr Kontrolle über Inhalte und unterstützt die Einhaltung von Branchenvorschriften.

5. Vorfallsmanagement und Reaktion. Erstellen Sie einen klaren Reaktionsplan für DNS-Missbrauch und planen Sie die Einrichtung eines Vorfallsmanagement-Teams – Experten für Cybersicherheit und Datenschutz, Juristen und Unternehmensvertreter –, um die Auswirkungen zu analysieren und zu begrenzen.

In der Regel beginnt die Vorfallsreaktion, wenn das Sicherheitsteam eine glaubwürdige Warnung aus einem SIEM-System (Security Information and Event Management) erhält. Anschließend sollte das Team feststellen, ob das Ereignis als Sicherheitsvorfall einzustufen ist, und die betroffenen Systeme isolieren, um die Bedrohung einzudämmen.

Manchmal haben Sicherheitsvorfälle Folgen, deren Behebung lange dauert. In solchen Fällen müssen Unternehmen möglicherweise Daten aus Backups wiederherstellen, mit Ransomware umgehen oder Kunden darüber informieren, dass ihre Daten kompromittiert wurden.

6. Regelmäßige Updates und Patches. Wenn Sie Ihre Software und Systeme aktuell halten, schützt das vor bekannten Schwachstellen, die für DNS-Missbrauch ausgenutzt werden könnten.

7. Bleiben Sie mit Ihrem Domain-Registrar in Kontakt. Achten Sie genau auf die Benachrichtigungen Ihres Domain-Registrars. Er kann Informationen zu verdächtigen Domains liefern oder Sie können um Unterstützung bitten bei der Identifizierung, Untersuchung und Lösung sicherheitsrelevanter Probleme.

8. Folgen Sie Sicherheits-Communitys und Initiativen. So bleiben Sie über die neuesten Trends und Bedrohungen im Zusammenhang mit DNS-Missbrauch auf dem Laufenden. Außerdem ermöglicht es Organisationen, Erfahrungen und Best Practices mit anderen Teilnehmern zu teilen.

ICANN hat ein DNS-Abuse-Mitigation-Programm eingerichtet. Dieses Programm dient als zentrale Plattform für ICANN, um verschiedene Aspekte von DNS-Missbrauch zu adressieren, und soll die ICANN-Community dabei unterstützen, schädliche Aktivitäten im Zusammenhang mit Domainnamen einzudämmen. ICANN setzt dabei unter anderem folgende Maßnahmen gegen DNS-Missbrauch ein:

- Das Projekt Inferential Analysis of Maliciously Registered Domains (INFERMAL). Cyberkriminelle registrieren häufig Domains, um Phishing zu betreiben, Malware zu verbreiten und Spam-Kampagnen durchzuführen. Es gibt viele Gründe, warum diese Akteure bestimmte Registrare anderen vorziehen. Ziel von INFERMAL ist es, die Präferenzen von Angreifern systematisch zu analysieren.

- Die Special Interest Forums on Technology (SIFT). Dieses Forum wird für technische Diskussionen und die Begutachtung von Beiträgen zu neuen Technologien und Trends im Zusammenhang mit dem Identifikatorensystem des Internets genutzt. Dazu gehören Domainnamen und das DNS, IP-Adressen, autonome Systemnummern sowie verschiedene Zuweisungen von Protokollparametern.

DNS-Missbrauch ist eine ernsthafte Bedrohung für Unternehmen und Nutzer. Mit den oben genannten Maßnahmen und Tools können Sie jedoch seine Wahrscheinlichkeit und seine Auswirkungen reduzieren.

Suchen Sie nach weiteren Tipps, um Ihr Unternehmen online zu schützen? Besuchen Sie it.com Domains blog und kontaktieren Sie uns in den sozialen Medien.

Dieser Artikel wurde von einer künstlichen Intelligenz übersetzt und kann Ungenauigkeiten enthalten. Siehe das Original auf Englisch.

Auch lesen

Tipps und Tricks

Doxxing in der Domainbranche: Was es ist und wie Sie sich schützen

- 11 Min. Lesezeit