Фишинг с использованием поддельных доменов-двойников: как бизнесу распознать угрозу и защититься

- автор Ilona K.

Содержание

Фишинг – это технически несложный способ мошенничества, который наносит ущерб и потребителям, и бизнесу. Мошенники обманом заставляют людей раскрывать конфиденциальные данные, например пароли или номера банковских карт, нередко используя для этого поддельные домены-двойники. Компании теряют репутацию, доверие клиентов, посещаемость и выручку. Бороться с такими атаками сложно, однако есть несколько способов защитить и бизнес, и клиентов.

Фишинг по-прежнему остаётся одной из самых распространённых форм кибератак и напрямую затрагивает как пользователей, так и бизнес. Согласно исследованию британской компании в сфере кибербезопасности Zensec, в 2025 году более 90% кибератак начинались с фишинга.

В отличие от сложных технических взломов, фишинг строится на доверии и невнимательности. Злоумышленники создают правдоподобные сценарии и поддельные ссылки (домены), чтобы побудить людей перейти по ним и добровольно передать конфиденциальные данные.

В доменной индустрии эта угроза особенно значима, поскольку доменные имена становятся инструментом обмана и способом маскировки атак. Мошенники используют названия, похожие на имена существующих компаний, а также их адреса электронной почты и фирменный стиль, чтобы вводить пользователей в заблуждение.

Хотя полностью устранить фишинг невозможно, бизнес может предпринять шаги, чтобы защитить себя и заметно снизить вероятность того, что его бренд и домен будут использоваться в фишинговых схемах.

Что такое фишинг?

Фишинг – это форма кибермошенничества, при которой злоумышленник пытается получить доступ к конфиденциальной информации, такой как пароли, банковские данные, коды подтверждения или внутренние корпоративные системы.

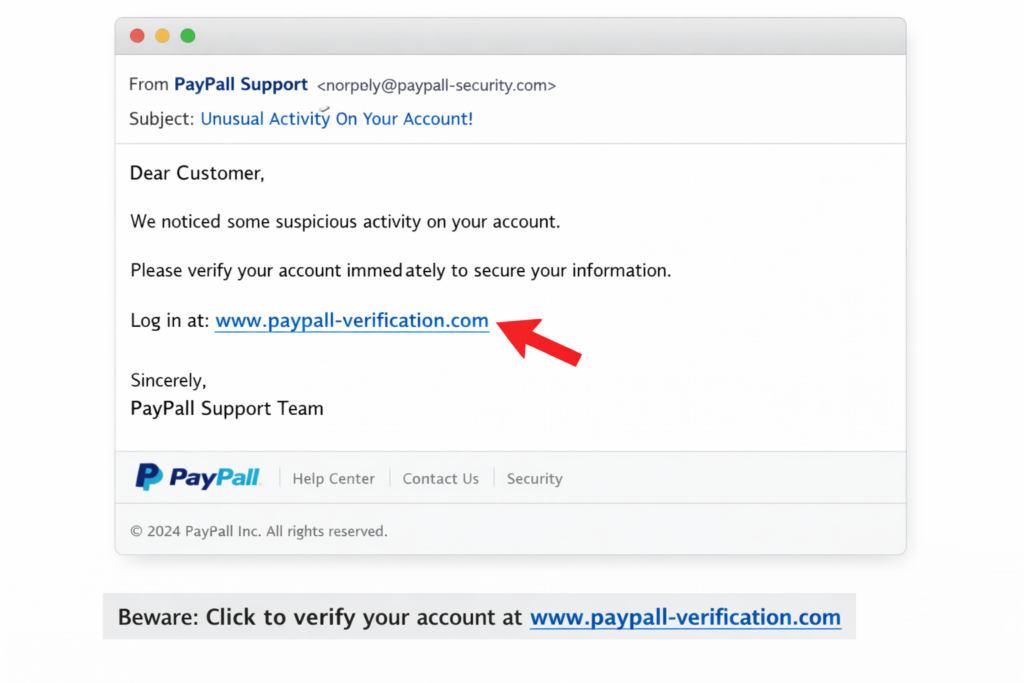

Например, мошенники рассылают поддельные письма и сообщения, выдавая себя за известные компании или знакомых людей. Такие сообщения содержат ссылки на фальшивые сайты и вредоносные файлы. Переход по ссылке или открытие файла приводит к компрометации данных. Кроме того, сами ссылки могут маскироваться под доменные имена известных компаний или сервисов.

Фишинговые ссылки чаще всего распространяются по электронной почте, через SMS, мессенджеры или даже социальные сети. Обычно они имитируют известные бренды, такие как Amazon, банки или популярные онлайн-сервисы. Например, пользователь может получить сообщение вроде "Your Amazon account has been locked. Verify now: amaz0n-security-check.com" или письмо якобы от банка со ссылкой вроде secure-login-yourbank.net вместо официального домена. Ещё один распространённый сценарий – фальшивое уведомление о доставке: "Your package could not be delivered. Track here: dhl-track-parcel.info."

Чем популярнее и известнее компания, тем выше вероятность, что мошенники будут использовать её бренд и подделывать её домен. Согласно Brand Phishing Report for Q3 2025 от Check Point Research, злоумышленники чаще всего выдают себя за крупные технологические компании, а такие бренды, как Microsoft (40%), Google (9%) и Apple (6%), стабильно входят в число основных целей.

Главная опасность фишинга состоит не во взломе как таковом. Пользователи сами "открывают дверь", предоставляя злоумышленнику доступ к своим данным. Именно поэтому такие атаки легко масштабируются и остаются эффективными даже без сложных технических инструментов.

Для бизнеса фишинг представляет системную угрозу. Компрометация всего одной учётной записи может стать точкой входа во внутреннюю инфраструктуру компании. Через фишинговые письма злоумышленники получают доступ к корпоративной почте, финансовым операциям и внутренним документам. Используя эту информацию, они могут вызывать больше доверия у пользователей, которых пытаются обмануть, и тем самым легче добиваться своих целей.

Ещё один серьёзный риск фишинга – репутационный. Если клиенты сталкиваются с фишинговыми сайтами, имитирующими бренд компании, доверие снижается, даже если сама компания напрямую не была скомпрометирована. Это может сказаться на посещаемости сайта, доверии к электронной переписке и выручке бизнеса.

Какие бывают виды фишинга

Существует множество видов фишинга, но вот несколько самых распространённых базовых разновидностей:

- Массовый фишинг по электронной почте – это рассылка большого количества одинаковых писем с поддельной ссылкой, якобы ведущей на сайт известного сервиса. После перехода по "заражённой" ссылке мошенники получают доступ к личной информации жертвы. Главная цель – охватить как можно больше пользователей.

- Целевой фишинг обычно направлен на конкретных людей или компании. Мошенники долго готовят такую атаку, стараясь узнать о жертве как можно больше, чтобы убедить её в подлинности своих сообщений. В такие сообщения включают важные детали, создающие нужный контекст, например должности, партнёров и текущие бизнес-процессы.

- Многоэтапные атаки объединяют несколько каналов: электронную почту, сайты и дополнительное подтверждение через SMS или телефонный звонок. Такой подход может повысить доверие пользователя и снизить вероятность того, что мошенническую активность заметят.

- Фишинг через сайты осуществляется через поддельные веб-страницы, имитирующие интерфейс и доменное имя официальных сервисов. Пользователь вводит данные, не подозревая об обмане, ведь отличить фальшивый сайт от настоящего, как правило, довольно сложно.

Хотя фишинг может принимать самые разные формы, большинство атак в конечном счёте строится на имитации сайтов компаний и брендов. А это, в свою очередь, зависит от обманных доменных имён, поэтому домены становятся ключевым элементом как при проведении атак, так и при защите от них.

Фишинговые доменные имена и как их распознать

Во многих фишинговых атаках доменные имена – это первое, что формирует у пользователя впечатление о легитимности сайта. Наглядный пример – скоординированная кампания 2025 года, нацеленная как минимум на 18 университетов США: злоумышленники использовали почти 70 различных фишинговых доменов, чтобы выдавать себя за официальные порталы входа и красть учётные данные студентов и сотрудников, обходя даже многофакторную аутентификацию (MFA). Эта кампания продолжалась несколько месяцев и затронула, в частности, University of California (Santa Cruz и Santa Barbara), University of San Diego, Virginia Commonwealth University и University of Michigan.

Мошенники также часто используют крупные события для фишинговых атак. Например, киберпреступность резко возрастает во время Black Friday. В 2024 году число регистраций доменов в период с октября по ноябрь выросло на 188%, и один из одиннадцати доменов, зарегистрированных в это время, был классифицирован как вредоносный. В сезон скидок преступники регистрировали домены вроде "hokablackfriday.com" (HOKA – это бренд спортивной обуви), полностью копировали логотипы и товары известных брендов на поддельных сайтах и предлагали "супервыгодные" скидки. Такие сайты служили ловушками для сбора логинов и данных банковских карт.

К сожалению, широкое использование доменов в мошеннических целях снижает доверие к доменным зонам, усиливает внимание регуляторов и приводит к более частой блокировке доменов. Это затрагивает и регистраторов, и добросовестных владельцев доменов.

Однако ряд характерных приёмов, которыми пользуются мошенники, позволяет распознавать фишинговые домены. В частности, злоумышленники применяют следующие тактики:

- Тайпсквоттинг: один из самых распространённых методов. Злоумышленники используют доменные имена с опечатками или незначительными отличиями от оригинала, например "cornmpany" или "compnay" вместо "company". Пользователи могут не сразу заметить такие ошибки и перейти на вредоносный сайт.

- Гомографическая подмена: в этом методе в домене используются визуально похожие символы из разных алфавитов (латиница, греческий, кириллица и т. д.), из-за чего подделку трудно распознать. Например, греческая "ο" и латинская "o" выглядят одинаково, но для компьютера это две разные буквы, потому что в Unicode это разные символы.

- Добавление специальных слов: злоумышленники добавляют к названиям известных брендов и компаний такие слова, как login, secure, verify и account, чтобы создать впечатление официального сервиса.

- Использование альтернативных доменных зон: вместо традиционных зон применяются менее известные или новые, где проще зарегистрировать нужное имя. Обычно это либо очень дешёвые, либо бесплатные доменные зоны. ICANN (Internet Corporation for Assigned Names and Numbers) следит за безопасностью и периодически очищает эти зоны, но, к сожалению, делает это недостаточно часто, чтобы предотвратить такую форму атак.

- Недолговечные домены. Фишинговые сайты часто живут недолго: домены регистрируются, используются для одной атаки, а затем быстро забрасываются.

Чтобы обезопасить себя, пользователям всегда следует внимательно проверять полное доменное имя. Например, amazon.com.secure-login.net – это не то же самое, что amazon.com, а paypaI.com (с заглавной "i" вместо строчной буквы "l") – классический пример гомографической уловки. Безопаснее не переходить по ссылкам из неожиданных сообщений, а вручную вводить адрес официального сайта в браузере или использовать сохранённую закладку. Пользователям также стоит настороженно относиться к сообщениям, создающим ощущение срочности, например с угрозами блокировки аккаунта или неожиданными списаниями, и проверять такие запросы через официальные каналы, прежде чем что-либо делать.

Понимание того, как выглядят фишинговые домены, помогает бизнесу распознавать их с первого взгляда и обращаться по этому поводу к своему регистратору или использовать UDRP (Uniform Domain Name Dispute Resolution Policy). Это один из шагов к защите домена и бизнеса от злоумышленников. Регулярная проверка регистраций доменных имён, похожих на название бренда, позволяет выявлять потенциальные угрозы на раннем этапе.

Существуют специальные инструменты для мониторинга доменов и защиты бренда, которые автоматизируют этот процесс.

Такие инструменты непрерывно сканируют недавно зарегистрированные домены, журналы SSL-сертификатов и DNS-данные, чтобы выявлять домены-двойники, включая тайпсквоттинг, гомографические атаки и подозрительные комбинации с ключевыми словами бренда.

Среди часто используемых решений – платформы вроде ZeroFox, Infoblox, Zensec и другие похожие сервисы для защиты бренда. Они позволяют бизнесу:

- обнаруживать подозрительные домены вскоре после их регистрации;

- выявлять активные фишинговые сайты и поддельные ресурсы;

- получать уведомления о потенциальных угрозах;

- и автоматизировать процедуры оперативной блокировки.

Именно поэтому на практике эффективная защита обычно сочетает автоматизированные инструменты мониторинга с чётким процессом реагирования на инциденты: обнаружить – проверить – сообщить – заблокировать.

Как бизнесу защититься от фишинга

Помимо мониторинга доменов, есть ещё несколько действенных мер, которые помогут защитить бренд от фишинга:

- Выбор понятного и легко узнаваемого домена.Это один из самых простых первых шагов, который помогает начать выстраивать защиту от фишинга. Короткие, простые и запоминающиеся домены пользователям легче распознавать, а злоумышленникам – труднее правдоподобно имитировать. И наоборот, длинные или сложные доменные имена дают мошенникам больше возможностей создавать варианты с опечатками или визуально запутывающие подделки.

- Регистрация защитных доменов. Компании могут регистрировать варианты своего основного домена с опечатками, в альтернативных зонах и с ключевыми словами, чтобы снизить риск их использования злоумышленниками. Некоторые компании также регистрируют свой основной домен сразу в нескольких зонах.

- Настройка аутентификации электронной почты. Конфигурации SPF (Sender Policy Framework), DKIM (DomainKeys Identified Mail) и DMARC (Domain Based Message Authentication, Reporting and Conformance) помогают предотвращать подмену корпоративных адресов электронной почты и снижают эффективность фишинговых писем, рассылаемых от имени компании.

- Быстрое реагирование на инциденты. Если обнаружен фишинговый домен, важно как можно скорее запустить процедуры блокировки через регистратора или хостинг-провайдера.

- Выбор надёжных регистраторов и сервисов. Поставщики с продвинутыми системами безопасности и поддержкой процедур реагирования на злоупотребления могут существенно сократить срок жизни фишинговых ресурсов. Поэтому важно внимательно выбирать и доменную зону, и сервис, в котором планируется зарегистрировать домен. Изучайте отзывы и правила, а также по возможности узнайте, насколько быстро отвечает служба поддержки, чтобы сделать правильный выбор.

Хотя даже совместные усилия всего доменного сообщества не могут полностью победить фишинг, с этой угрозой всё-таки можно бороться и защищать бизнес.

Часто задаваемые вопросы

Что такое фишинг?

Фишинг – это способ мошенничества, при котором злоумышленник пытается получить доступ к конфиденциальной информации, такой как пароли, банковские данные, коды подтверждения или внутренние корпоративные системы, используя поддельные доменные имена, сайты и электронные письма.

Можно ли полностью защититься от фишинга?

Нет, полностью исключить риск невозможно. Однако грамотно выстроенное сочетание технических мер и внимательного поведения пользователей может значительно снизить вероятность атаки.

Могут ли злоумышленники использовать мой домен?

Чаще всего злоумышленники регистрируют домены, похожие на оригинал, но с опечатками или в других доменных зонах.

Что делать, если обнаружен фишинговый сайт, использующий ваш бренд?

Следует как можно скорее сообщить о нарушении и связаться с регистратором или хостинг-провайдером, чтобы заблокировать ресурс.

Ищете больше советов о том, как защитить бизнес в интернете? Загляните в блог it.com Domains и свяжитесь с нами в социальных сетях.

Эта статья была переведена искусственным интеллектом и может содержать неточности. Читайте оригинал на английском языке.

Читайте также