Phishing avec de faux noms de domaine usurpés : comment les entreprises peuvent le reconnaître et s'en protéger

- par Ilona K.

Table des matières

Le phishing est une technique d'escroquerie simple sur le plan technique qui cause des dommages aussi bien aux consommateurs qu'aux entreprises. Les fraudeurs poussent les gens à divulguer des informations sensibles, comme des mots de passe ou des numéros de carte bancaire, souvent en utilisant pour cela de faux noms de domaine. Les entreprises y perdent en réputation, en confiance des clients, en fréquentation et en chiffre d'affaires. Il est difficile de lutter contre ces attaques, mais il existe plusieurs moyens de protéger à la fois votre entreprise et vos clients.

Le phishing reste l'une des formes de cyberattaque les plus courantes, avec un impact direct à la fois sur les utilisateurs et sur les entreprises. Selon une étude de Zensec, une entreprise britannique de cybersécurité, plus de 90 % des cyberattaques ont commencé par du phishing en 2025.

Contrairement aux piratages techniques sophistiqués, le phishing repose sur la confiance et le manque d'attention. Les attaquants créent des scénarios convaincants et de faux liens, souvent via des noms de domaine frauduleux, pour inciter les gens à cliquer et à partager volontairement des données sensibles.

Dans le secteur des noms de domaine, cette menace est particulièrement importante, car les noms de domaine deviennent un outil de tromperie servant à dissimuler les attaques. Les fraudeurs utilisent des noms proches de ceux d'entreprises existantes, en exploitant leurs adresses e-mail et leur image de marque pour tromper les utilisateurs.

Même s'il est impossible d'éliminer complètement le phishing, les entreprises peuvent prendre des mesures pour se protéger et réduire fortement le risque que leur marque et leur domaine soient utilisés à des fins de phishing.

Qu'est-ce que le phishing ?

Le phishing est une forme de cyberfraude dans laquelle un attaquant tente d'obtenir l'accès à des informations confidentielles telles que des mots de passe, des données bancaires, des codes de vérification ou des systèmes internes d'entreprise.

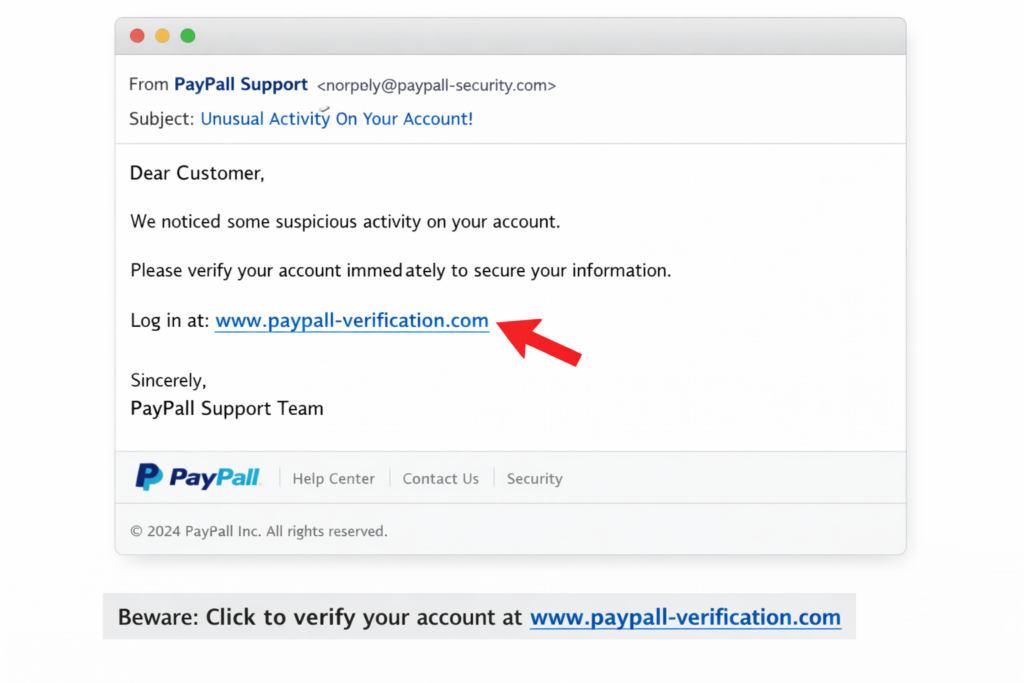

Par exemple, les escrocs envoient de faux e-mails et messages en se faisant passer pour des entreprises connues ou des personnes familières. Ces messages contiennent des liens vers de faux sites web et des fichiers malveillants. Cliquer sur un lien ou ouvrir un fichier entraîne la compromission des données. Autre possibilité : les liens eux-mêmes peuvent être déguisés en noms de domaine d'entreprises ou de services connus.

Les liens de phishing sont le plus souvent diffusés par e-mail, SMS, applications de messagerie ou même via les réseaux sociaux. Ils imitent généralement des marques connues comme Amazon, des banques ou des services en ligne populaires. Par exemple, un utilisateur peut recevoir un message du type "Votre compte Amazon a été bloqué. Vérifiez maintenant : amaz0n-security-check.com" ou un e-mail prétendant provenir d'une banque avec un lien comme secure-login-yourbank.net au lieu du domaine officiel. Un autre scénario fréquent est une fausse notification de livraison : "Votre colis n'a pas pu être livré. Suivez-le ici : dhl-track-parcel.info."

Plus une entreprise est populaire et connue, plus il est probable que les escrocs utilisent sa marque et usurpent son domaine. Selon le Brand Phishing Report for Q3 2025 de Check Point Research, les attaquants usurpent le plus souvent l'identité de grandes entreprises technologiques, avec des marques comme Microsoft (40 %), Google (9 %) et Apple (6 %) figurant régulièrement parmi les principales cibles.

Le principal danger du phishing n'est pas une violation forcée de la sécurité. Au contraire, les utilisateurs "ouvrent eux-mêmes la porte", accordant à l'attaquant l'accès à leurs données. Cela rend les attaques faciles à déployer à grande échelle et efficaces, même sans outils techniques sophistiqués.

Pour les entreprises, le phishing représente une menace systémique. La compromission d'un seul compte peut devenir un point d'entrée dans l'infrastructure interne de l'entreprise. Grâce aux e-mails de phishing, les attaquants accèdent aux messageries professionnelles, aux transactions financières et aux documents internes. En utilisant ces informations, ils peuvent inspirer davantage confiance aux personnes qu'ils cherchent à tromper, ce qui leur permet d'atteindre plus facilement leurs objectifs.

Le phishing comporte aussi un autre risque majeur : l'atteinte à la réputation. Si des clients tombent sur des sites de phishing imitant la marque d'une entreprise, leur confiance diminue, même si l'entreprise elle-même n'a pas été directement compromise. Cela peut avoir un impact sur le trafic du site web, la confiance dans les échanges par e-mail et les revenus de l'entreprise.

Comprendre les types de phishing

Il existe de nombreux types de phishing, mais voici quelques formes courantes :

- Le phishing de masse par e-mail, qui consiste à envoyer un grand nombre d'e-mails identiques contenant un faux lien présenté comme provenant d'un service connu. Après avoir cliqué sur le lien "infecté", les escrocs accèdent aux données personnelles de la victime. L'objectif principal est d'atteindre le plus grand nombre possible d'utilisateurs.

- Le spear phishing cible généralement des personnes ou des entreprises précises. Les fraudeurs préparent l'arnaque pendant longtemps, en essayant d'apprendre le plus d'informations possible sur la victime pour la convaincre que leurs messages sont authentiques. Les communications intègrent des informations importantes donnant du contexte, telles que les fonctions, les partenaires et les opérations commerciales en cours.

- Les attaques en plusieurs étapes combinent plusieurs canaux : e-mail, sites web et confirmation supplémentaire par SMS ou appel téléphonique. Cette approche peut renforcer la confiance des utilisateurs et réduire la probabilité que l'activité frauduleuse soit détectée.

- Le phishing via de faux sites web passe par de fausses pages web qui imitent l'interface et le nom de domaine de services légitimes. L'utilisateur saisit ses données sans se rendre compte de la tromperie, car il est généralement assez difficile de distinguer les faux sites des vrais.

Même si le phishing peut prendre de nombreuses formes, la plupart des attaques reposent au final sur l'usurpation des sites web d'entreprises et de marques. Celles-ci dépendent à leur tour de noms de domaine trompeurs, ce qui fait des noms de domaine un élément clé aussi bien dans l'exécution des attaques que dans leur prévention.

Noms de domaine de phishing et comment les reconnaître

Dans de nombreuses attaques de phishing, les noms de domaine sont le premier élément qui façonne la perception qu'un utilisateur a de la légitimité d'un site web. Un exemple marquant est une campagne coordonnée en 2025 qui a visé au moins 18 universités américaines, où les attaquants ont utilisé près de 70 noms de domaine de phishing différents pour usurper des portails de connexion officiels et voler les identifiants d'étudiants et de membres du personnel, en contournant même les protections d'authentification multifacteur (MFA). Cette campagne a duré plusieurs mois et a touché des établissements comme University of California (Santa Cruz and Santa Barbara), University of San Diego, Virginia Commonwealth University et University of Michigan.

Les fraudeurs exploitent aussi souvent les grands événements pour mener des attaques de phishing. Par exemple, la cybercriminalité augmente pendant le Black Friday. En 2024, les enregistrements de domaines entre octobre et novembre ont augmenté de 188 %, et un domaine sur onze enregistré pendant cette période a été classé comme malveillant. Pendant la saison des promotions, les criminels ont enregistré des domaines comme "hokablackfriday.com" (HOKA est une marque de chaussures de sport), en reproduisant entièrement les logos et les produits de marques célèbres sur de faux sites web et en proposant des offres exceptionnellement attractives. Ces sites servaient de pièges pour récolter des identifiants et des informations de carte bancaire.

Malheureusement, l'utilisation généralisée des domaines à des fins frauduleuses réduit la confiance dans les zones de domaine, renforce la surveillance réglementaire et entraîne une hausse du nombre de blocages de domaines. Cela affecte à la fois les registrars et les titulaires légitimes de noms de domaine.

Cependant, un certain nombre de techniques caractéristiques utilisées par les escrocs permettent d'identifier les domaines de phishing. Parmi les tactiques employées par les attaquants, on trouve :

- Le typosquatting : l'une des méthodes les plus courantes. Les attaquants utilisent des noms de domaine comportant des fautes de frappe ou de légères différences par rapport à l'original, comme "cornmpany" ou "compnay" au lieu de "company". Les utilisateurs peuvent ne pas remarquer immédiatement ces erreurs et cliquer vers un site malveillant.

- L'homographie : cette méthode utilise dans le domaine des caractères visuellement similaires issus de différents alphabets (latin, grec, cyrillique, etc.), ce qui rend la contrefaçon difficile à détecter. Par exemple, le "ο" grec et le "o" latin semblent identiques, mais pour un ordinateur, ce sont deux lettres différentes, car il s'agit de caractères Unicode distincts.

- L'ajout de mots spécifiques : les attaquants ajoutent des mots comme login, secure, verify et account aux noms de marques et d'entreprises connues afin de donner l'impression d'un service officiel.

- L'utilisation d'extensions de domaine alternatives : au lieu des extensions traditionnelles, des extensions moins connues ou plus récentes sont utilisées, car il y est plus facile d'enregistrer le nom souhaité. Il s'agit généralement d'extensions de domaine très bon marché, voire gratuites. ICANN (Internet Corporation for Assigned Names and Numbers) surveille la sécurité et assainit périodiquement ces extensions, mais malheureusement pas assez souvent pour empêcher cette forme d'attaque.

- Les domaines de courte durée de vie : les sites de phishing ont souvent une durée de vie brève, les domaines étant enregistrés, utilisés pour une attaque, puis rapidement abandonnés.

Pour rester en sécurité, les utilisateurs doivent toujours vérifier attentivement le nom de domaine complet. Par exemple, amazon.com.secure-login.net n'est pas le même domaine que amazon.com, et paypaI.com (avec un "i" majuscule au lieu de la lettre minuscule "l") est une astuce d'homographie classique. Il est plus sûr d'éviter de cliquer sur des liens dans des messages inattendus et de saisir directement l'adresse officielle du site dans le navigateur ou d'utiliser un favori enregistré. Les utilisateurs doivent aussi se méfier des messages qui créent un sentiment d'urgence, comme des menaces de suspension de compte ou des frais inattendus, et vérifier ces demandes par les canaux officiels avant d'agir.

Comprendre à quoi ressemblent les domaines de phishing aide les entreprises à les repérer immédiatement et à les signaler à leur registrar ou à l'UDRP (Uniform Domain Name Dispute Resolution Policy). C'est une étape vers la protection de votre domaine et de votre entreprise contre les attaquants. Vérifier régulièrement les enregistrements de noms de domaine similaires à votre marque permet d'identifier les menaces potentielles à un stade précoce.

Il existe des outils spécialisés de surveillance des domaines et de protection de la marque qui automatisent ce processus.

Ces outils analysent en continu les domaines nouvellement enregistrés, les journaux de certificats SSL et les données DNS afin d'identifier les domaines ressemblants, y compris les cas de typosquatting, les attaques par homographie et les associations suspectes avec des mots-clés liés à la marque.

Parmi les solutions couramment utilisées figurent des plateformes comme ZeroFox, Infoblox, Zensec, ainsi que d'autres services similaires de protection de marque. Elles permettent aux entreprises de :

- détecter des domaines suspects peu après leur enregistrement ;

- identifier des sites de phishing actifs et des ressources usurpées ;

- recevoir des alertes sur les menaces potentielles ;

- et automatiser les procédures de retrait rapide.

C'est pourquoi, dans la pratique, une protection efficace combine généralement des outils de surveillance automatisés avec un processus clair de réponse aux incidents : détecter – vérifier – signaler – faire retirer.

Comment les entreprises peuvent se protéger contre le phishing

En plus de la surveillance des domaines, plusieurs autres mesures efficaces peuvent être prises pour protéger votre marque contre le phishing :

- Choisir un domaine clair et facile à reconnaître.C'est l'une des premières mesures, et des plus simples, pour commencer à bâtir votre défense contre le phishing. Les domaines courts, simples et faciles à mémoriser sont plus faciles à reconnaître pour les utilisateurs et plus difficiles à imiter de manière crédible pour les attaquants. À l'inverse, les noms de domaine longs ou complexes peuvent offrir davantage de possibilités aux escrocs pour créer des variantes trompeuses ou visuellement ambiguës.

- Enregistrer des domaines défensifs. Les entreprises peuvent enregistrer des variantes de leur domaine principal avec des fautes de frappe, dans d'autres zones et avec des mots-clés, afin de réduire le risque qu'ils soient utilisés par des attaquants. Certaines entreprises enregistrent également leur domaine principal sous plusieurs extensions.

- Mettre en place l'authentification des e-mails. Les configurations SPF (Sender Policy Framework), DKIM (DomainKeys Identified Mail) et DMARC (Domain Based Message Authentication, Reporting and Conformance) aident à empêcher l'usurpation des adresses e-mail de l'entreprise et à réduire l'efficacité des e-mails de phishing envoyés en son nom.

- Réagir rapidement aux incidents. Si un domaine de phishing est détecté, il est important d'engager rapidement les procédures de blocage auprès de votre registrar ou de votre hébergeur.

- Choisir des registrars et des services fiables. Les prestataires disposant de systèmes de sécurité avancés et prenant en charge les procédures de réponse aux abus peuvent réduire considérablement la durée de vie des ressources de phishing. Il est donc important de choisir avec soin l'extension de domaine et le service auprès duquel vous souhaitez enregistrer votre domaine. Lisez les avis, les politiques et essayez de savoir à quelle vitesse l'équipe d'assistance répond afin de faire le bon choix.

Même les efforts conjugués de toute la communauté des noms de domaine ne peuvent pas éliminer complètement le phishing, mais cette menace peut être combattue et votre entreprise peut être protégée.

FAQ

Qu'est-ce que le phishing ?

Le phishing est une méthode de fraude dans laquelle un attaquant tente d'accéder à des informations confidentielles telles que des mots de passe, des données bancaires, des codes de vérification ou des systèmes internes d'entreprise, en utilisant de faux noms de domaine, de faux sites web et de faux e-mails.

Est-il possible de se protéger complètement contre le phishing ?

Non, il est impossible d'éliminer complètement le risque. Cependant, une combinaison bien pensée de mesures techniques et d'un comportement prudent des utilisateurs peut réduire considérablement la probabilité d'une attaque.

Des attaquants peuvent-ils utiliser mon domaine ?

Le plus souvent, les attaquants enregistrent des domaines qui ressemblent à l'original, mais avec des fautes de frappe ou des extensions de domaine différentes.

Que faire si un site de phishing utilisant votre marque est détecté ?

Vous devez signaler l'infraction et contacter le registrar ou l'hébergeur dès que possible afin de bloquer la ressource.

Vous cherchez d'autres conseils pour protéger votre entreprise en ligne ? Consultez le blog de it.com Domains et contactez-nous sur les réseaux sociaux.

Cet article a été traduit par une intelligence artificielle et peut contenir des imprécisions. Consultez la version originale en anglais.

À lire aussi

Trucs et astuces

Qu'est-ce qu'une landing page et pourquoi elle compte en marketing

- Lecture de 11 min

Trucs et astuces

Le doxxing dans le secteur des noms de domaine : ce que c’est et comment vous protéger

- Lecture de 13 min