Phishing con dominios falsos que suplantan identidades: cómo puede reconocerlo una empresa y protegerse

- por Ilona K.

Tabla de contenido

El phishing es una técnica de estafa técnicamente sencilla que causa daños tanto a consumidores como a empresas. Los estafadores engañan a las personas para que revelen información sensible, como contraseñas o números de tarjeta de crédito, y a menudo utilizan para ello dominios falsos que suplantan identidades. Las empresas pierden reputación, la confianza de su clientela, tráfico e ingresos. Combatir estos ataques es difícil, pero hay varias formas de proteger tanto a su empresa como a su clientela.

El phishing sigue siendo una de las formas más comunes de ciberataque y afecta directamente tanto a las personas usuarias como a las empresas. Según una investigación de Zensec, una empresa de ciberseguridad con sede en el Reino Unido, en 2025 más del 90% de los ciberataques comenzaron con phishing.

A diferencia de los ataques técnicos sofisticados, el phishing se basa en la confianza y en la falta de atención. Los atacantes crean escenarios convincentes y enlaces falsos (dominios) para lograr que la gente haga clic y comparta voluntariamente datos sensibles.

En la industria de los dominios, esta amenaza es especialmente importante, ya que los nombres de dominio se convierten en una herramienta para engañar y en un medio para ocultar ataques. Los estafadores usan nombres parecidos a los de empresas existentes y explotan sus direcciones de correo y su imagen de marca para engañar a las personas usuarias.

Aunque el phishing no puede eliminarse por completo, sí hay medidas que las empresas pueden tomar para protegerse y reducir de forma significativa la probabilidad de que su marca y su dominio se utilicen en ataques de phishing.

¿Qué es el phishing?

Phishing es una forma de fraude cibernético en la que un atacante intenta acceder a información confidencial, como contraseñas, datos bancarios, códigos de verificación o sistemas corporativos internos.

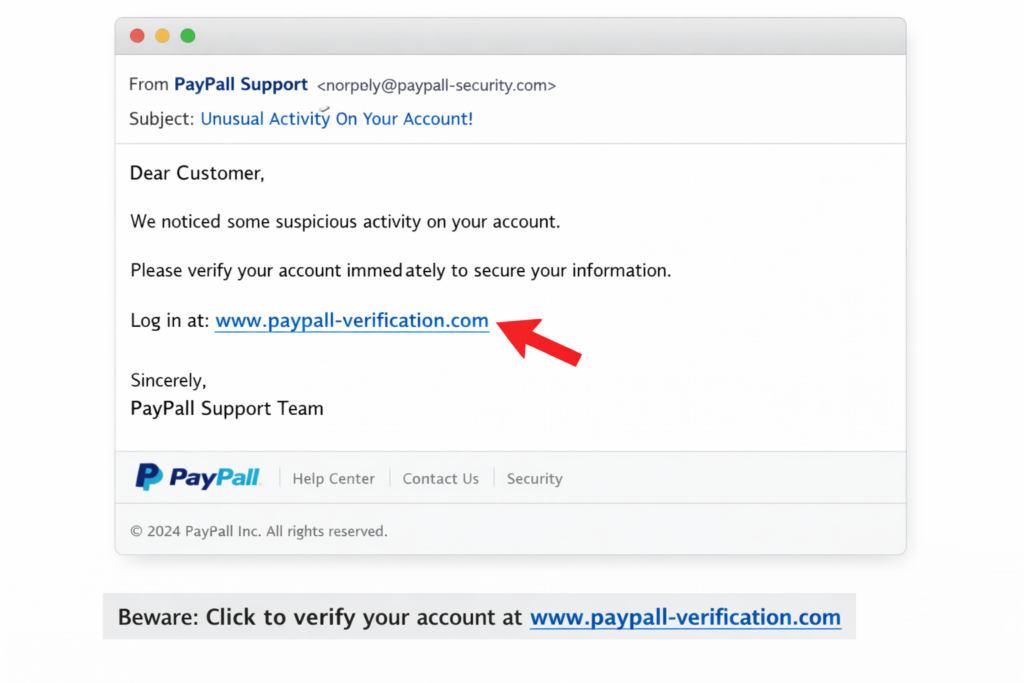

Por ejemplo, los estafadores envían correos electrónicos y mensajes falsos haciéndose pasar por empresas conocidas o por personas de confianza. Los mensajes contienen enlaces a sitios web falsos y archivos maliciosos. Al hacer clic en un enlace o abrir un archivo, los datos quedan comprometidos. Además, los propios enlaces pueden estar disfrazados con nombres de dominio de empresas o servicios conocidos.

Los enlaces de phishing suelen distribuirse por correo electrónico, SMS, aplicaciones de mensajería o incluso redes sociales. Normalmente imitan marcas conocidas como Amazon, bancos o servicios en línea populares. Por ejemplo, una persona usuaria podría recibir un mensaje como «Tu cuenta de Amazon ha sido bloqueada. Verifícala ahora: amaz0n-security-check.com» o un correo supuestamente enviado por un banco con un enlace como secure-login-yourbank.net en lugar del dominio oficial. Otro escenario habitual es una notificación de entrega falsa: «No hemos podido entregar tu paquete. Haz seguimiento aquí: dhl-track-parcel.info».

Cuanto más popular y conocida es una empresa, más probable es que los estafadores usen su marca y suplanten su dominio. Según el Brand Phishing Report for Q3 2025 de Check Point Research, los atacantes suelen suplantar con mayor frecuencia a grandes empresas tecnológicas, y marcas como Microsoft (40%), Google (9%) y Apple (6%) se sitúan de forma constante entre los principales objetivos.

El principal peligro del phishing no es una brecha de seguridad forzada. En realidad, las personas usuarias «abren voluntariamente la puerta» y conceden al atacante acceso a sus datos. Esto hace que los ataques sean escalables y eficaces incluso sin herramientas técnicas sofisticadas.

Para las empresas, el phishing representa una amenaza sistémica. La vulneración de una sola cuenta puede convertirse en un punto de entrada a la infraestructura interna de la empresa. Mediante correos de phishing, los atacantes acceden al correo corporativo, a transacciones financieras y a documentos internos. Con esta información, pueden inspirar más confianza en las personas a las que intentan engañar, lo que les facilita alcanzar sus objetivos.

Otro riesgo grave del phishing es el reputacional. Si la clientela se encuentra con sitios de phishing que imitan la marca de una empresa, su nivel de confianza baja, aunque la empresa en sí no haya sido comprometida de forma directa. Esto puede afectar al tráfico web, a la confianza en las comunicaciones por correo electrónico y a los ingresos del negocio.

Comprender los tipos de phishing

Existen muchos tipos de phishing, pero aquí tiene algunas variedades básicas y comunes:

- Phishing masivo por correo electrónico, que consiste en enviar una gran cantidad de correos idénticos con un enlace falso que aparenta proceder de un servicio conocido. Tras hacer clic en el enlace «infectado», los estafadores obtienen acceso a la información personal de la víctima. El objetivo principal es llegar al mayor número posible de personas usuarias.

- Spear phishing suele dirigirse a personas o empresas concretas. Los estafadores preparan la estafa durante mucho tiempo e intentan averiguar la mayor cantidad posible de información sobre la víctima para convencerla de que sus mensajes son auténticos. Las comunicaciones incorporan datos importantes que aportan contexto, como cargos laborales, socios y operaciones comerciales en curso.

- Ataques en varias etapas combinan varios canales: correo electrónico, sitios web y confirmación adicional por SMS o llamada telefónica. Este enfoque puede aumentar la confianza de las personas usuarias y reducir la probabilidad de que se detecte la actividad fraudulenta.

- Phishing mediante sitios web se produce a través de páginas web falsas que imitan la interfaz y el nombre de dominio de servicios legítimos. La persona usuaria introduce sus datos sin ser consciente del engaño, ya que normalmente es bastante difícil distinguir los sitios web falsos de los reales.

Aunque el phishing puede adoptar muchas formas, la mayoría de los ataques dependen en última instancia de la suplantación de los sitios web de empresas y marcas. Y estos, a su vez, dependen de nombres de dominio engañosos, lo que convierte a los dominios en un elemento clave tanto para llevar a cabo ataques como para prevenirlos.

Nombres de dominio de phishing y cómo reconocerlos

En muchos ataques de phishing, los nombres de dominio son lo primero que configura la percepción de una persona usuaria sobre la legitimidad de un sitio web. Un ejemplo llamativo es una campaña coordinada en 2025 que tuvo como objetivo al menos 18 universidades de Estados Unidos, en la que los atacantes utilizaron casi 70 dominios de phishing distintos para suplantar portales oficiales de inicio de sesión y robar credenciales de estudiantes y personal, incluso eludiendo la autenticación multifactor (MFA). Esta campaña duró varios meses y afectó a instituciones como University of California (Santa Cruz and Santa Barbara), University of San Diego, Virginia Commonwealth University y University of Michigan.

Los estafadores también suelen aprovechar grandes acontecimientos para lanzar ataques de phishing. Por ejemplo, la ciberdelincuencia se dispara durante Black Friday. En 2024, los registros de dominios entre octubre y noviembre aumentaron un 188%, y uno de cada once dominios registrados durante ese periodo fue clasificado como malicioso. Durante la temporada de descuentos, los delincuentes registraron dominios como «hokablackfriday.com» (HOKA es una marca de calzado deportivo), replicaron por completo los logotipos y productos de marcas famosas en sitios web falsos y ofrecieron ofertas supuestamente increíbles. Estos sitios web actuaban como trampas para recopilar credenciales de acceso e información de tarjetas de crédito.

Por desgracia, el uso generalizado de dominios con fines fraudulentos reduce la confianza en las extensiones de dominio, aumenta el escrutinio regulatorio y provoca una mayor tasa de bloqueo de dominios. Esto afecta tanto a los registradores como a los propietarios legítimos de dominios.

Sin embargo, varias técnicas características empleadas por los estafadores hacen que los dominios de phishing sean identificables. Las tácticas que usan los atacantes incluyen:

- Typosquatting: uno de los métodos más comunes. Los atacantes usan nombres de dominio con errores tipográficos o pequeñas diferencias respecto al original, como «cornmpany» o «compnay» en lugar de «company». Las personas usuarias pueden no darse cuenta enseguida de esos errores y entrar en un sitio malicioso.

- Homographing: este método utiliza caracteres visualmente similares de alfabetos diferentes (latino, griego, cirílico, etc.) en el dominio, lo que dificulta detectar la falsificación. Por ejemplo, la «ο» griega y la «o» latina parecen indistinguibles, pero para un ordenador son dos letras distintas porque son caracteres diferentes en Unicode.

- Añadir palabras específicas: los atacantes agregan palabras como login, secure, verify y account a los nombres de marcas y empresas conocidas para crear la impresión de un servicio oficial.

- Uso de extensiones de dominio alternativas: en lugar de las extensiones tradicionales, se usan otras menos conocidas o nuevas, donde resulta más fácil registrar el nombre deseado. Suelen ser extensiones de dominio muy baratas o gratuitas. ICANN (Internet Corporation for Assigned Names and Numbers) supervisa la seguridad y periódicamente actúa sobre estas extensiones, pero, por desgracia, no con la suficiente frecuencia como para prevenir esta forma de ataque.

- Dominios de corta duración. Los sitios de phishing suelen durar poco: los dominios se registran, se usan para un ataque y luego se abandonan rápidamente.

Para mantenerse a salvo, las personas usuarias siempre deben comprobar cuidadosamente el nombre de dominio completo. Por ejemplo, amazon.com.secure-login.net no es lo mismo que amazon.com, y paypaI.com (con una «i» mayúscula en lugar de una «l» minúscula) es un truco homógrafo clásico. Es más seguro evitar hacer clic en enlaces incluidos en mensajes inesperados y, en su lugar, escribir directamente la dirección del sitio web oficial en el navegador o usar un marcador guardado. Las personas usuarias también deben desconfiar de los mensajes que generan urgencia, como amenazas de suspensión de cuenta o cargos inesperados, y verificar esas solicitudes a través de canales oficiales antes de actuar.

Entender cómo son los dominios de phishing ayuda a las empresas a reconocerlos a primera vista y denunciarlos a su registrador o a la UDRP (Política uniforme de resolución de disputas sobre nombres de dominio). Este es un paso para proteger su dominio y su empresa frente a atacantes. Revisar con regularidad los registros de nombres de dominio similares al nombre de su marca permite identificar amenazas potenciales en una fase temprana.

Existen herramientas especiales de monitorización de dominios y protección de marca que automatizan este proceso.

Estas herramientas analizan de forma continua los dominios recién registrados, los registros de certificados SSL y los datos DNS para identificar dominios parecidos, incluidos casos de typosquatting, ataques homográficos y combinaciones sospechosas con palabras clave de la marca.

Entre las soluciones de uso habitual se encuentran plataformas como ZeroFox, Infoblox, Zensec, así como otros servicios similares de protección de marca. Permiten a las empresas:

- detectar dominios sospechosos poco después de su registro;

- identificar sitios web de phishing activos y recursos suplantados;

- recibir alertas sobre amenazas potenciales;

- y automatizar procedimientos rápidos de retirada.

Por eso, en la práctica, una protección eficaz suele combinar herramientas de monitorización automatizada con un proceso claro de respuesta a incidentes: detectar – verificar – informar – retirar.

Cómo pueden protegerse las empresas del phishing

Además de la monitorización de dominios, hay varias medidas eficaces más que puede adoptar para proteger su marca frente al phishing:

- Elegir un dominio claro y fácil de reconocer.Este es uno de los pasos más simples para empezar a construir su defensa frente al phishing. Los dominios cortos, sencillos y memorables son más fáciles de reconocer para las personas usuarias y más difíciles de imitar de forma convincente para los atacantes. En cambio, los nombres de dominio largos o complejos pueden dar a los estafadores más oportunidades para crear variantes con typosquatting o visualmente confusas.

- Registrar dominios defensivos. Las empresas pueden registrar variantes de su dominio principal con errores tipográficos, extensiones alternativas y palabras clave para reducir el riesgo de que los atacantes los utilicen. Algunas empresas también registran su dominio principal en múltiples extensiones.

- Configurar la autenticación del correo electrónico. Las configuraciones SPF (Sender Policy Framework), DKIM (DomainKeys Identified Mail) y DMARC (Domain Based Message Authentication, Reporting and Conformance) ayudan a evitar la suplantación de direcciones de correo corporativas y reducen la eficacia de los correos de phishing enviados en nombre de la empresa.

- Respuesta rápida ante incidentes. Si se detecta un dominio de phishing, es importante iniciar de inmediato los procedimientos de bloqueo a través de su registrador o proveedor de hosting.

- Elegir registradores y servicios fiables. Los proveedores con sistemas de seguridad avanzados y soporte para procedimientos de respuesta ante abusos pueden reducir significativamente la vida útil de los recursos de phishing. Por eso, es importante elegir con cuidado la extensión de dominio y el servicio donde piensa registrar su dominio. Lea reseñas y políticas, e intente averiguar con qué rapidez responde el equipo de soporte para tomar la decisión correcta.

Aunque ni siquiera los esfuerzos combinados de toda la comunidad de dominios pueden derrotar por completo al phishing, sí es posible combatir esta amenaza y proteger su empresa.

Preguntas frecuentes

¿Qué es el phishing?

El phishing es un método de fraude en el que un atacante intenta acceder a información confidencial, como contraseñas, datos bancarios, códigos de verificación o sistemas corporativos internos, utilizando nombres de dominio, sitios web y correos electrónicos falsos.

¿Es posible protegerse completamente del phishing?

No, es imposible eliminar por completo el riesgo. Sin embargo, una combinación bien diseñada de medidas técnicas y un comportamiento cuidadoso por parte de las personas usuarias puede reducir significativamente la probabilidad de sufrir un ataque.

¿Pueden los atacantes usar mi dominio?

Lo más habitual es que los atacantes registren dominios que se parezcan al original, pero con errores tipográficos o extensiones de dominio distintas.

¿Qué debe hacer si se detecta un sitio web de phishing que usa su marca?

Debe denunciar la infracción y ponerse en contacto con el registrador o el proveedor de hosting lo antes posible para bloquear el sitio.

¿Busca más consejos para proteger su negocio en línea? Visite el blog de it.com Domains y contacte con nosotros en las redes sociales.

Este artículo fue traducido por inteligencia artificial y puede contener imprecisiones. Consulta el original en inglés.

Lea también

Consejos y trucos

Qué es una landing page y por qué son importantes para el marketing

- 11 min lectura