El abuso del DNS: tipos y contramedidas

- por Ilona K.

Tabla de contenido

Solo durante abril y mayo de 2024, la Internet Corporation for Assigned Names and Numbers (ICANN) recibió 1,558 quejas sobre diferentes tipos de abuso, incluido el abuso del DNS. Sin embargo, muchos casos pasan desapercibidos, lo que pone en riesgo a negocios de todos los tamaños debido a ciberataques.

El Sistema de Nombres de Dominio (DNS) es un componente crucial para la operación de cualquier sitio web. Funciona como el principal sistema de enrutamiento de tráfico, asegurando que los sitios web se carguen correctamente y sean accesibles para los usuarios. Debido a su importancia, el DNS se ha convertido en un objetivo clave para los ciberataques destructivos.

Si la infraestructura del DNS no funciona bien, los sitios web no se cargan adecuadamente. Los ciberdelincuentes pueden redirigir el tráfico del sitio web a servidores maliciosos para robar datos o instalar malware, usando técnicas avanzadas como el secuestro de dominios y el envenenamiento de la caché para infiltrarse en los registros y la infraestructura del DNS.

Según el Informe Global de Amenazas DNS de IDC de 2022, el 88 % de las empresas ha experimentado al menos un ataque de DNS, con un costo promedio de alrededor de $942,000. Por lo general, las empresas experimentan aproximadamente siete ataques por año.

En su informe de 2024, Interisle, que se especializa en tecnología de internet y estrategia de redes, encontró que entre septiembre de 2023 y agosto de 2024, se registraron un total de 16,3 millones de ataques, un 54 % más que el año anterior. Entre estos ataques, 8,6 millones utilizaron dominios únicos, casi duplicando el número del año pasado.

Aunque tu negocio no haya sido propenso a abusos del DNS en el pasado, es importante entender la amenaza e implementar medidas de seguridad para mitigar riesgos potenciales.

¿Qué es el abuso del DNS?

El DNS (Sistema de Nombres de Dominio) es un sistema que traduce nombres de dominio legibles para las personas en direcciones de Protocolo de Internet (IP), que las computadoras usan para identificarse entre sí en la red.

El abuso del DNS es una actividad maliciosa destinada a interrumpir la infraestructura del DNS o a hacer que opere de manera no intencionada. Las actividades abusivas incluyen corromper los datos de la zona DNS, obtener control administrativo de un servidor de nombres y saturar el DNS con miles de mensajes para degradar los servicios de resolución de nombres.

Tipos de abuso del DNS

Según la Red de Políticas de Internet y Jurisdicción*, ICANN reconoce cinco principales categorías de abuso del DNS:

- Botnets. Un botnet es una red de dispositivos infectados con malware (bots) que siguen órdenes de un servidor central de comando y control (C&C). En este tipo de abuso del DNS, se utilizan nombres de dominio para identificar anfitriones que controlan botnets y colecciones de computadoras infectadas con malware. Estos se emplean para realizar diversas actividades maliciosas, como campañas de spam o phishing.

- Malware. Nombres de dominio que permiten el alojamiento y la distribución de software dañino o intrusivo, que puede instalarse en sistemas de usuarios finales sin su conocimiento o consentimiento.

- Pharming. Un tipo de fraude donde alguien pretende ser el sitio web de otra persona para robar información. El atacante cambia la dirección IP de un nombre de dominio conocido. Cuando los usuarios visitan el sitio con la dirección IP modificada, son dirigidos al sitio web del atacante, que está camuflado para parecerse al sitio del propietario original del dominio.

- Phishing. Los atacantes crean sitios web falsos que aparentan ser genuinos. Lo hacen para robar información sensible como nombres de usuario y contraseñas. Pueden utilizar el DNS para redirigir a los usuarios a estos sitios web falsos.

- Spam. Se utiliza como medio para distribuir las formas de abuso del DNS mencionadas arriba. Esto incluye dominios que se anuncian en campañas de correo electrónico masivo no autorizado o que se usan como nombres para sistemas de intercambio de correo spam.

El espectro más amplio de amenazas a la seguridad del DNS incluye:

- Ataques de Denegación de Servicio (DoS). Los ataques DoS están diseñados para hacer que un sitio web o servidor sea inaccesible al volverlo no operativo. Esto puede lograrse de varias maneras, por ejemplo, inundando el sitio web con tanto tráfico que ya no puede responder a las consultas. Alternativamente, el atacante puede explotar vulnerabilidades de seguridad en el sistema para hacerlo inestable.

- Ataques de Denegación de Servicio Distribuido (DDoS). Los ataques DDoS tienen como objetivo abrumar sitios web o servidores con tráfico de múltiples fuentes, dejando el sitio inaccesible.

- Envenenamiento de caché. El atacante envía respuestas DNS falsas a consultas. Hacen que el servidor crea que los datos incorrectos son correctos para un dominio en particular. El servidor almacena esta respuesta incorrecta en su caché y la proporciona cuando se realizan futuras búsquedas.

- Ataques al protocolo. Se aprovecha de una característica específica o un error de implementación en un protocolo instalado en la computadora de la víctima para consumir demasiados recursos.

*La Red de Políticas de Internet y Jurisdicción es una organización de múltiples partes interesadas que busca abordar los desafíos que surgen entre el internet global y las jurisdicciones nacionales.

La Secretaría de esta organización facilita un proceso global de políticas que involucra a más de 400 partes interesadas clave de gobiernos, las mayores empresas de internet del mundo, operadores técnicos, grupos de la sociedad civil, academia y organizaciones internacionales en más de 70 países.

Cómo combatir el abuso del DNS

Entender el riesgo potencial es el primer paso – ahora veamos qué se puede hacer para proteger a tu empresa del abuso del DNS.

1. Registra un dominio con seguridad en mente. Si quieres crear un nuevo dominio, verifica la extensión del dominio o al menos, revisa las opiniones. De lo contrario, podrías encontrarte con una extensión como .ICU, conocida por enviar spam. Para diciembre de 2019, se habían registrado 6,799 intentos de enviar spam desde dominios .ICU. Posteriormente, ICANN decidió realizar una purga de esta extensión de dominio, eliminando la mayoría de los dominios. Si compras un dominio con un sufijo de mala reputación, podrías terminar perdiéndolo o sufrir daños a tu imagen al usar la extensión.

Al registrar un dominio previamente usado, verifica su historial. Esto incluye qué sitios web se alojaron anteriormente en el dominio, qué enlaces de retroceso tenían y quién poseía el dominio. La forma más fácil de hacer esto es utilizando la Wayback Machine o el servicio Who.is, que proporciona datos WHOIS.

2. Monitorea y analiza el tráfico regularmente. Configura sistemas de monitoreo DNS para detectar actividades sospechosas. Aquí hay algunas herramientas para analizar el tráfico e identificar patrones inusuales que indiquen un ataque o abuso:

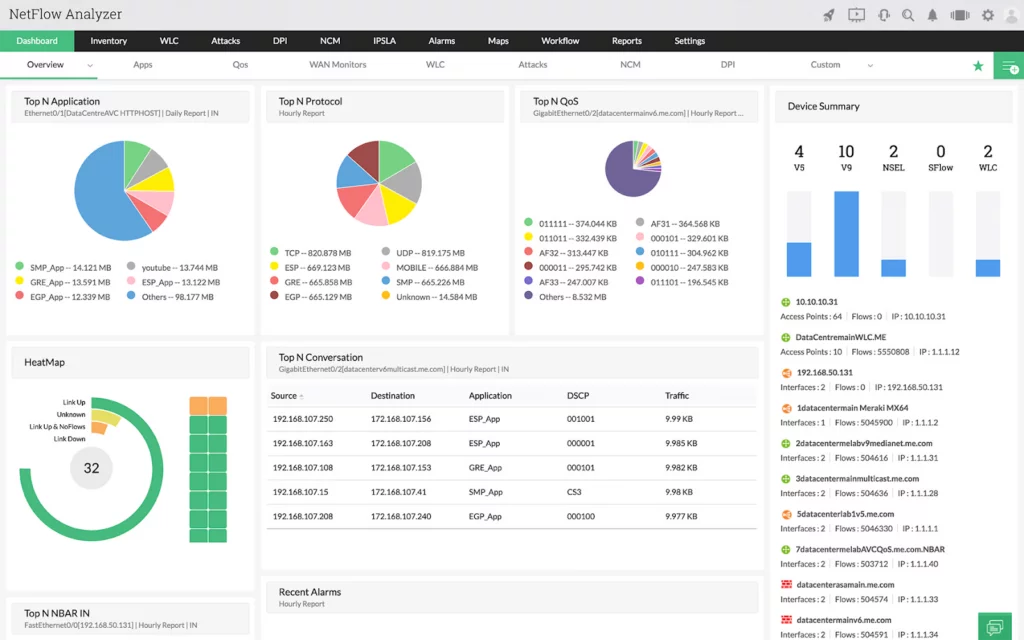

- ManageEngine NetFlow Analyzer recopila y analiza datos de tráfico de red. Esta herramienta proporciona información en tiempo real sobre el tráfico de red y te permite monitorear, analizar y gestionar la actividad de la red.

Fuente: GEEKFLARE

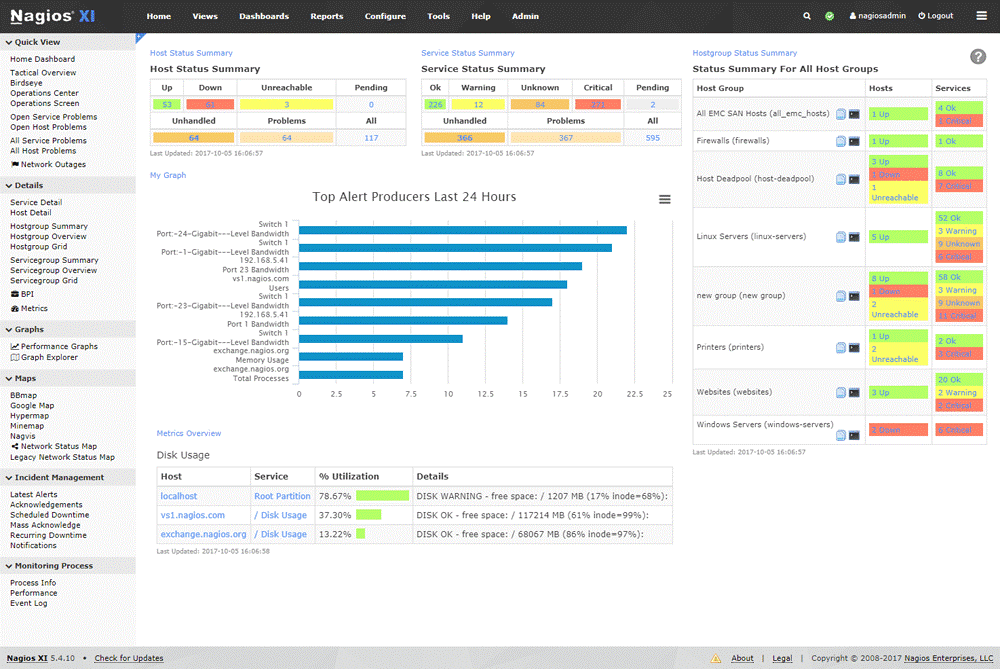

- Nagios te permite realizar un seguimiento del tráfico DNS en tu red. Genera informes detallados y presenta los datos de monitoreo del DNS en un formato visual, incluyendo gráficos, tablas de datos y paneles de control.

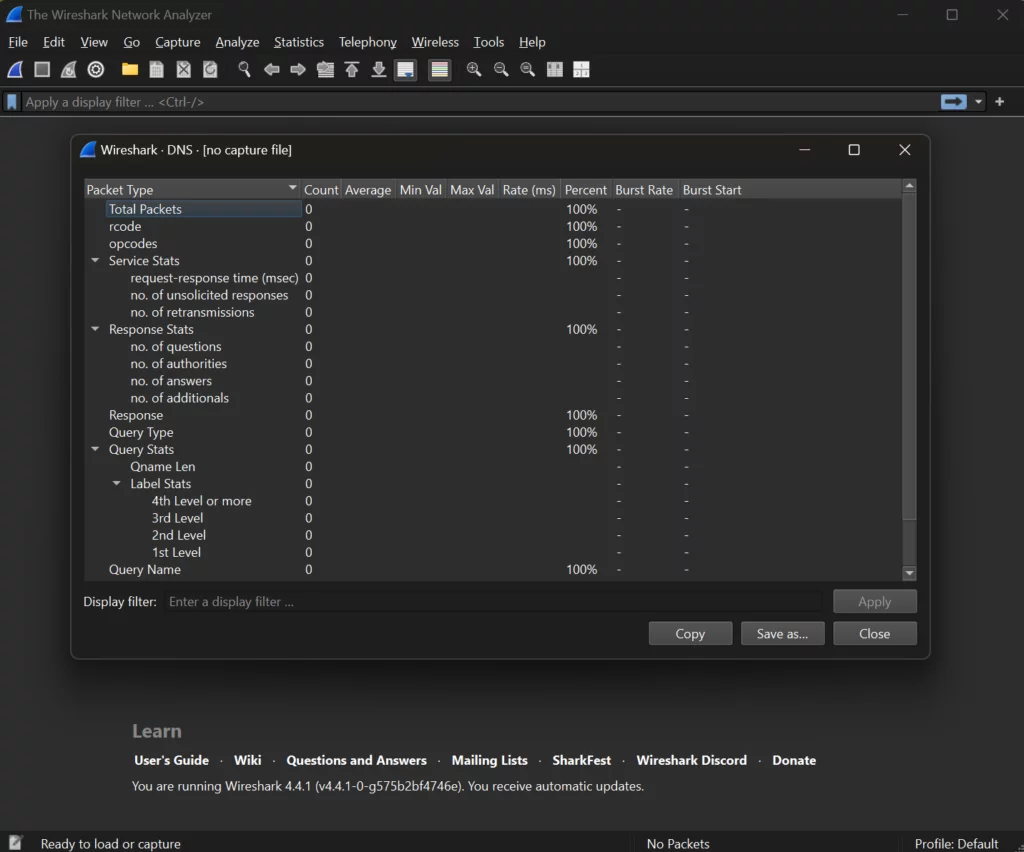

- Wireshark, un analizador de tráfico que puede detectar flujos de datos maliciosos. Necesitas grabar y abrir el filtro de tráfico DNS entre los clientes y tu propio servidor DNS. Luego guardas los datos en un archivo PCAP (Captura de Paquetes) y creas scripts para buscar patrones de actividad sospechosos en el archivo.

3. Usa DNSSEC. Las Extensiones de Seguridad del DNS (DNSSEC) son un conjunto de herramientas que mejoran la seguridad del DNS. Al verificar la autenticidad de las respuestas a las consultas DNS, DNSSEC ayuda a prevenir ataques como el envenenamiento de cachés. Garantiza la integridad y la confiabilidad de los datos.

Habilitar la protección DNSSEC para un dominio implica los siguientes pasos:

- Verificar el valor máximo de TTL (Tiempo de Vida) en la zona del dominio.

- Firmar la zona del dominio.

- Crear una cadena de confianza.

Para habilitar y mantener DNSSEC, necesitas publicar y actualizar manualmente los registros DS (Delegation Signer) en la zona del dominio principal.

DNSSEC opera bajo el principio de firmas digitales. El administrador mantiene registros de nombres de dominio y las correspondientes direcciones IP. Para cada registro, DNSSEC asigna una firma digital única que está estrechamente ligada a este. Todas las respuestas de DNSSEC son compatibles con versiones anteriores e incluyen una firma digital.

4. Filtra y bloquea dominios maliciosos. Usa soluciones de filtrado DNS para bloquear el acceso a sitios web maliciosos conocidos mediante listas negras, listas blancas, filtrado por categorías y políticas personalizadas. Algunos servicios de filtrado DNS incluyen AdGuard DNS, Cisco Umbrella y NextDNS.

Bloquear dominios maliciosos asegura protección contra amenazas de red como ransomware y phishing, permite un mayor control sobre el contenido y garantiza el cumplimiento de regulaciones de la industria.

5. Gestión y respuesta a incidentes. Ten un plan de respuesta a incidentes claro para el abuso del DNS y planifica la creación de un equipo de gestión de incidentes – expertos en ciberseguridad y privacidad de datos, abogados y partes interesadas del negocio – para analizar y mitigar el impacto.

Por lo general, la respuesta a incidentes comienza cuando el equipo de seguridad recibe una alerta creíble de un sistema de gestión de eventos e información de seguridad (SIEM). El equipo debe determinar si el evento califica como un incidente y aislar los sistemas afectados para reducir la amenaza.

A veces, los incidentes tienen consecuencias que tardan mucho tiempo en resolverse. En tales casos, puede que las empresas necesiten restaurar datos de copias de seguridad, lidiar con ransomware o notificar a los clientes que su información ha sido comprometida.

6. Actualizaciones y parches regulares. Mantener tu software y sistemas actualizados ayuda a protegerlos de vulnerabilidades conocidas que podrían ser explotadas para el abuso del DNS.

7. Sigue a los registradores de nombres de dominio. Mantén atención a las notificaciones de tu registrador de dominio. Pueden proporcionar información sobre dominios sospechosos, o puedes pedir su ayuda en la identificación, investigación y resolución de cualquier problema relacionado con la seguridad.

8. Sigue a comunidades e iniciativas de seguridad. Mantente al día con las últimas tendencias y amenazas relacionadas con el abuso del DNS. Además, esto permite a las organizaciones compartir sus experiencias y mejores prácticas con otros participantes.

ICANN ha establecido un Programa de Mitigación del Abuso del DNS. Este programa sirve como una plataforma centralizada para que ICANN aborde varios aspectos del abuso del DNS y busca apoyar a la comunidad de ICANN en la mitigación de actividades dañinas asociadas con los nombres de dominio. ICANN ha tomado las siguientes medidas para combatir el abuso del DNS:

- El proyecto de Análisis Inferencial de Dominios Registrados Maliciosamente (INFERMAL).. Los ciberdelincuentes a menudo registran dominios para realizar phishing, distribución de malware y campañas de spam. Hay muchas razones por las que estos actores prefieren ciertos registrantes sobre otros. El objetivo de INFERMAL es analizar sistemáticamente las preferencias de los atacantes.

- El Foro de Intereses Especiales en Tecnología (SIFT). Este foro se utiliza para discusiones técnicas y revisión de contribuciones sobre tecnologías emergentes y tendencias relacionadas con el sistema identificador de Internet. Esto incluye nombres de dominio y el DNS, direcciones IP, números del sistema autónomo y asignaciones de diversos parámetros de protocolo.

El abuso del DNS es una amenaza seria para empresas y usuarios. Sin embargo, con la ayuda de las medidas y herramientas mencionadas anteriormente, puedes reducir su probabilidad e impacto.

¿Buscas más consejos para proteger tu negocio en línea? Visita el blog de it.com Domains y contáctanos en redes sociales.

Lea también

Consejos y trucos

Qué es una landing page y por qué son importantes para el marketing

- 11 min lectura