Фішинг із підробними доменами, що видають себе за справжні: як бізнесу його розпізнати й захиститися

- автор Ilona K.

Зміст

Фішинг – це технічно нескладний шахрайський метод, який завдає шкоди як споживачам, так і бізнесу. Шахраї обманом змушують людей розкривати конфіденційну інформацію, як-от паролі чи номери кредитних карток, часто використовуючи для цього підробні домени, що видають себе за справжні. Компанії втрачають репутацію, довіру клієнтів, відвідуваність і дохід. Боротися з такими атаками складно, але є кілька способів захистити і свій бізнес, і своїх клієнтів.

Фішинг досі залишається однією з найпоширеніших форм кібератак, безпосередньо впливаючи і на користувачів, і на бізнес. Згідно з дослідженням Zensec, британської компанії у сфері кібербезпеки, у 2025 році понад 90% кібератак починалися з фішингу.

На відміну від складних технічних зламів, фішинг ґрунтується на довірі та неуважності. Зловмисники створюють переконливі сценарії й фальшиві посилання та домени, щоб спонукати людей натиснути на них і добровільно передати конфіденційні дані.

У доменній індустрії ця загроза особливо відчутна, адже доменні імена стають інструментом обману й способом маскування атак. Шахраї використовують назви, схожі на назви реальних компаній, а також імітують їхні електронні адреси та фірмовий стиль, щоб вводити користувачів в оману.

Хоча повністю викорінити фішинг неможливо, бізнес може вжити заходів, щоб захиститися й істотно знизити ймовірність того, що його бренд і домен використовуватимуть для фішингу.

Що таке фішинг?

Фішинг – це форма кібершахрайства, за якої зловмисник намагається отримати доступ до конфіденційної інформації, зокрема паролів, банківських даних, кодів підтвердження або внутрішніх корпоративних систем.

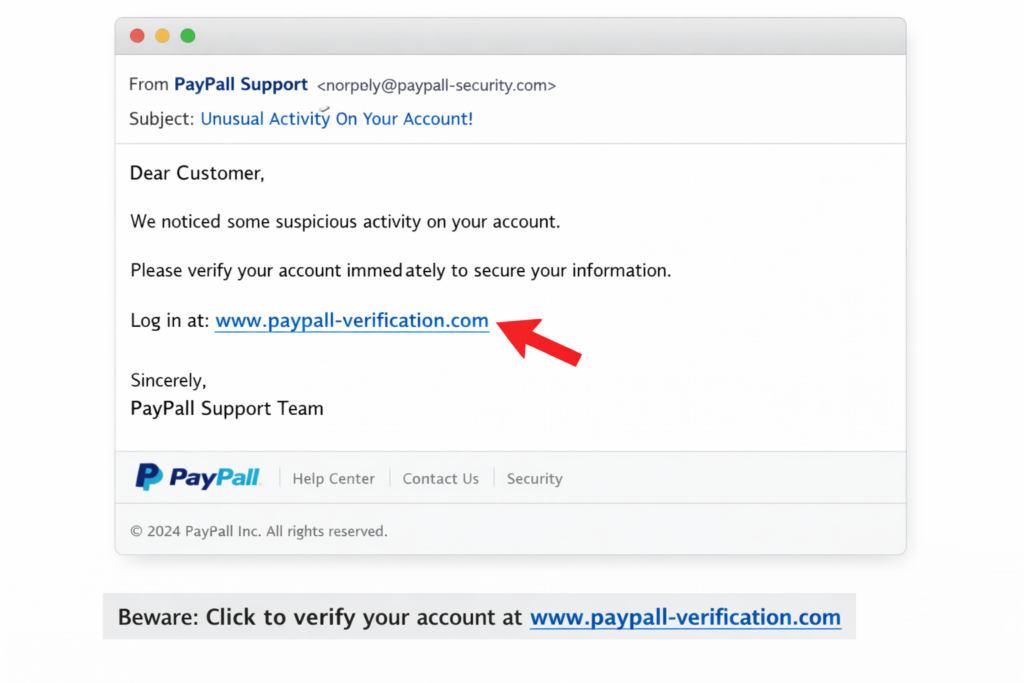

Наприклад, шахраї надсилають фальшиві електронні листи та повідомлення, видаючи себе за відомі компанії або знайомих людей. Такі повідомлення містять посилання на підробні сайти та шкідливі файли. Натискання на посилання або відкриття файла призводить до компрометації даних. Крім того, самі посилання можуть маскуватися під доменні імена відомих компаній або сервісів.

Фішингові посилання найчастіше поширюються через електронну пошту, SMS, месенджери або навіть соціальні мережі. Зазвичай вони імітують відомі бренди, такі як Amazon, банки або популярні онлайн-сервіси. Наприклад, користувач може отримати повідомлення на кшталт "Ваш обліковий запис Amazon заблоковано. Підтвердьте зараз: amaz0n-security-check.com" або лист нібито від банку з посиланням на кшталт secure-login-yourbank.net замість офіційного домену. Ще один поширений сценарій – підроблене сповіщення про доставлення: "Вашу посилку не вдалося доставити. Відстежити тут: dhl-track-parcel.info."

Що популярніша й відоміша компанія, то вища ймовірність, що шахраї використають її бренд і підроблять її домен. Згідно зі звітом Brand Phishing Report за III квартал 2025 року від Check Point Research, зловмисники найчастіше видають себе за великі технологічні компанії, а такі бренди, як Microsoft (40%), Google (9%) та Apple (6%), стабільно входять до числа головних цілей.

Головна небезпека фішингу полягає не в примусовому порушенні безпеки. Натомість користувачі добровільно "відчиняють двері", надаючи зловмиснику доступ до своїх даних. Саме це робить такі атаки масштабованими та ефективними навіть без складних технічних інструментів.

Для бізнесу фішинг становить системну загрозу. Компрометація одного облікового запису може стати точкою входу у внутрішню інфраструктуру компанії. Через фішингові листи зловмисники отримують доступ до корпоративної пошти, фінансових операцій та внутрішніх документів. Використовуючи цю інформацію, вони можуть ще більше посилювати довіру з боку користувачів, яких намагаються обдурити, і таким чином легше досягати своїх цілей.

Ще один серйозний ризик фішингу – репутаційний. Якщо клієнти стикаються з фішинговими сайтами, що імітують бренд компанії, рівень довіри до неї знижується, навіть якщо саму компанію безпосередньо не зламали. Це може вплинути на відвідуваність сайту, довіру до електронного листування та доходи бізнесу.

Які бувають види фішингу

Існує багато видів фішингу, але ось кілька найпоширеніших базових різновидів:

- Масовий фішинг електронною поштою – це розсилання великої кількості однакових листів із фальшивим посиланням, яке нібито надійшло від імені відомого сервісу. Після натискання на "заражене" посилання шахраї отримують доступ до персональної інформації жертви. Головна мета – охопити якомога більше користувачів.

- Цільовий фішинг зазвичай спрямований на конкретних людей або компанії. Шахраї довго готуються до афери, намагаючись дізнатися якомога більше про жертву, щоб переконати її в достовірності своїх повідомлень. У таких комунікаціях використовують важливі деталі для створення контексту, як-от посади, партнери та поточні бізнес-процеси.

- Багатоетапні атаки поєднують кілька каналів: електронну пошту, вебсайти та додаткове підтвердження через SMS або телефонний дзвінок. Такий підхід може підвищити довіру користувачів і знизити ймовірність виявлення шахрайства.

- Фішинг через вебсайти відбувається через підробні вебсторінки, що імітують інтерфейс і доменне ім'я справжніх сервісів. Користувач вводить дані, не підозрюючи обману, адже зазвичай відрізнити фальшиві сайти від справжніх досить складно.

Хоча фішинг може набувати багатьох форм, більшість атак зрештою ґрунтується на імітації сайтів компаній і брендів. А це, своєю чергою, залежить від оманливих доменних імен, що робить домени ключовим елементом і в реалізації атак, і в запобіганні їм.

Фішингові домени: як їх розпізнати

У багатьох фішингових атаках доменні імена – це перше, що формує в користувача враження про легітимність сайту. Яскравий приклад – скоординована кампанія у 2025 році, націлена щонайменше на 18 університетів США. У її межах зловмисники використали майже 70 різних фішингових доменів, щоб імітувати офіційні портали входу та викрадати облікові дані студентів і працівників, навіть обходячи захист багатофакторної автентифікації (MFA). Ця кампанія тривала кілька місяців і зачепила, зокрема, University of California (Santa Cruz and Santa Barbara), University of San Diego, Virginia Commonwealth University та University of Michigan.

Шахраї також часто використовують великі події для фішингових атак. Наприклад, кіберзлочинність зростає під час Black Friday. У 2024 році кількість реєстрацій доменів з жовтня до листопада зросла на 188%, і кожен одинадцятий домен, зареєстрований у цей період, було класифіковано як шкідливий. У сезон знижок злочинці реєстрували домени на кшталт "hokablackfriday.com" (HOKA – це бренд спортивного взуття), повністю копіювали логотипи й товари відомих брендів на фальшивих сайтах і пропонували надзвичайно вигідні "пропозиції". Такі сайти слугували пастками для збору логінів і даних кредитних карток.

На жаль, широке використання доменів у шахрайських цілях знижує довіру до доменних зон, посилює регуляторний контроль і призводить до більшої кількості блокувань доменів. Це впливає і на реєстраторів, і на добросовісних власників доменів.

Втім, низка характерних прийомів, які використовують шахраї, дає змогу розпізнати фішингові домени. Серед тактик зловмисників:

- Typosquatting: один із найпоширеніших методів. Зловмисники використовують доменні імена з друкарськими помилками або незначними відмінностями від оригіналу, наприклад "cornmpany" чи "compnay" замість "company". Користувачі можуть не одразу помітити такі помилки й перейти на шкідливий сайт.

- Гомографічна підміна: цей метод передбачає використання в домені візуально схожих символів із різних абеток, як-от латиниці, грецької чи кирилиці, через що підробку важко виявити. Наприклад, грецька "ο" і латинська "o" мають однаковий вигляд, але для комп'ютера це дві різні літери, бо в Unicode це різні символи.

- Додавання певних слів: зловмисники додають до назв відомих брендів і компаній слова на кшталт login, secure, verify та account, щоб створити враження офіційного сервісу.

- Використання альтернативних доменних розширень: замість традиційних розширень використовують менш відомі або нові, де легше зареєструвати потрібне ім'я. Зазвичай це або дуже дешеві, або безкоштовні доменні розширення. ICANN (Internet Corporation for Assigned Names and Numbers) стежить за безпекою й періодично проводить чистки в таких доменних зонах, але, на жаль, недостатньо часто, щоб запобігти цій формі атак.

- Короткоживучі домени. Фішингові сайти часто існують недовго: домени реєструють, використовують для однієї атаки, а потім швидко покидають.

Щоб убезпечитися, користувачам завжди слід уважно перевіряти повне доменне ім'я. Наприклад, amazon.com.secure-login.net – це не те саме, що amazon.com, а paypaI.com (із великою літерою "I" замість малої "l") – класичний гомографічний прийом. Безпечніше не натискати на посилання в неочікуваних повідомленнях, а натомість вводити адресу офіційного сайту безпосередньо в браузері або користуватися збереженою закладкою. Також варто з обережністю ставитися до повідомлень, що створюють відчуття терміновості, наприклад із погрозами блокування облікового запису чи неочікуваними списаннями, і перевіряти такі запити через офіційні канали, перш ніж щось робити.

Розуміння того, який вигляд мають фішингові домени, допомагає бізнесу розпізнавати їх з першого погляду та повідомляти про них своєму реєстратору або подавати скаргу за процедурою UDRP (Uniform Domain Name Dispute Resolution Policy). Це один із кроків до захисту вашого домену та бізнесу від зловмисників. Регулярна перевірка реєстрацій доменних імен, схожих на назву вашого бренду, дає змогу виявляти потенційні загрози на ранньому етапі.

Для моніторингу доменів і захисту бренду існують спеціальні інструменти, які автоматизують цей процес.

Ці інструменти безперервно сканують щойно зареєстровані домени, журнали SSL-сертифікатів і DNS-дані, щоб виявляти схожі домени, зокрема випадки typosquatting, гомографічні атаки та підозрілі комбінації з ключовими словами бренду.

Серед поширених рішень – платформи на кшталт ZeroFox, Infoblox, Zensec та подібні сервіси захисту бренду. Вони дають бізнесу змогу:

- виявляти підозрілі домени невдовзі після реєстрації;

- визначати активні фішингові сайти та підроблені ресурси;

- отримувати сповіщення про потенційні загрози;

- та автоматизувати процедури оперативного блокування.

Саме тому на практиці ефективний захист зазвичай поєднує автоматизовані інструменти моніторингу з чітким процесом реагування на інциденти: виявити – перевірити – повідомити – заблокувати.

Як бізнесу захиститися від фішингу

Окрім моніторингу доменів, є ще кілька дієвих заходів, які можна вжити, щоб захистити свій бренд від фішингу:

- Вибір чіткого та легко впізнаваного домену.Це один із найпростіших і перших кроків, який допоможе почати вибудовувати захист від фішингу. Короткі, прості та запам'ятовувані домени користувачам легше впізнавати, а зловмисникам – важче переконливо імітувати. Натомість довгі або складні доменні імена дають шахраям більше можливостей створювати домени з помилками або візуально заплутані варіанти.

- Реєстрація захисних доменів. Компанії можуть реєструвати варіанти свого основного домену з помилками, в альтернативних зонах і з ключовими словами, щоб зменшити ризик їх використання зловмисниками. Деякі компанії також реєструють свій основний домен у кількох розширеннях.

- Налаштування автентифікації електронної пошти. Конфігурації SPF (Sender Policy Framework), DKIM (DomainKeys Identified Mail) і DMARC (Domain Based Message Authentication, Reporting and Conformance) допомагають запобігати підміні корпоративних електронних адрес і знижують ефективність фішингових листів, надісланих від імені компанії.

- Швидке реагування на інциденти. Якщо фішинговий домен виявлено, важливо оперативно розпочати процедури блокування через свого реєстратора або хостинг-провайдера.

- Вибір надійних реєстраторів і сервісів. Провайдери з розвиненими системами безпеки та підтримкою процедур реагування на зловживання можуть істотно скоротити час існування фішингових ресурсів. Тому важливо уважно обирати і доменне розширення, і сервіс, де планується реєструвати домен. Читайте відгуки, політики та намагайтеся з'ясувати, наскільки швидко відповідає служба підтримки, щоб зробити правильний вибір.

Хоча навіть спільні зусилля всієї доменної спільноти не можуть повністю перемогти фішинг, цій загрозі можна протидіяти та захистити свій бізнес.

Поширені запитання

Що таке фішинг?

Фішинг – це метод шахрайства, за якого зловмисник намагається отримати доступ до конфіденційної інформації, як-от паролі, банківські дані, коди підтвердження або внутрішні корпоративні системи, використовуючи підробні доменні імена, сайти та електронні листи.

Чи можливо повністю захиститися від фішингу?

Ні, повністю усунути ризик неможливо. Однак добре продумане поєднання технічних заходів і уважної поведінки користувачів може істотно знизити ймовірність атаки.

Чи можуть зловмисники використати мій домен?

Найчастіше зловмисники реєструють домени, схожі на оригінальний, але з помилками або з іншими доменними розширеннями.

Що робити, якщо виявлено фішинговий сайт, який використовує ваш бренд?

Потрібно якнайшвидше повідомити про порушення та звернутися до реєстратора або хостинг-провайдера, щоб заблокувати ресурс.

Шукаєте більше порад, як захистити свій бізнес онлайн? Завітайте до блогу it.com Domains і напишіть нам у соціальних мережах.

Цю статтю перекладено штучним інтелектом, тому вона може містити неточності. Перегляньте оригінал англійською мовою.

Читайте також