Phishing con domini falsi che imitano quelli ufficiali: come riconoscerlo e proteggere l’azienda

- di Ilona K.

Indice dei contenuti

Il phishing è una tecnica di truffa tecnicamente semplice che provoca danni sia ai consumatori sia alle aziende. I truffatori inducono le persone a rivelare informazioni sensibili, come password o numeri di carta di credito, spesso usando per questo domini falsi che imitano quelli ufficiali. Le aziende perdono reputazione, fiducia dei clienti, afflusso di clienti e ricavi. Contrastare questi attacchi è difficile, ma ci sono diversi modi per proteggere sia la propria azienda sia i propri clienti.

Il phishing resta una delle forme più comuni di attacco informatico, con un impatto diretto sia sugli utenti sia sulle aziende. Secondo una ricerca di Zensec, società di cybersicurezza con sede nel Regno Unito, nel 2025 oltre il 90% degli attacchi informatici è iniziato con il phishing.

A differenza degli attacchi tecnici più sofisticati, il phishing fa leva sulla fiducia e sulla disattenzione. Gli attaccanti creano scenari convincenti e link falsi (domini) per spingere le persone a fare clic e condividere volontariamente dati sensibili.

Nel settore dei domini, questa minaccia è particolarmente rilevante, perché i nomi di dominio diventano uno strumento di inganno e un mezzo per camuffare gli attacchi. I truffatori usano nomi simili a quelli di aziende esistenti, sfruttandone gli indirizzi email e il branding per ingannare gli utenti.

Anche se il phishing non può essere eliminato del tutto, le aziende possono adottare misure per proteggersi e ridurre in modo significativo la probabilità che il loro brand e il loro dominio vengano usati per il phishing.

Che cos’è il phishing?

Il phishing è una forma di frode informatica in cui un attaccante cerca di ottenere l’accesso a informazioni riservate come password, dati bancari, codici di verifica o sistemi aziendali interni.

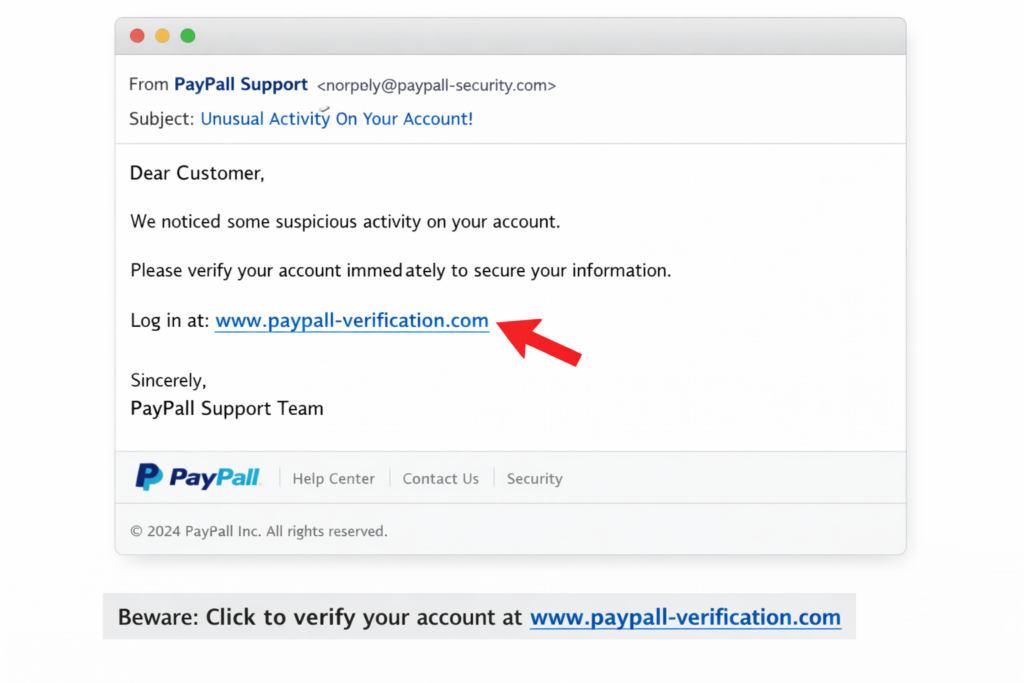

Per esempio, i truffatori inviano email e messaggi falsi fingendosi aziende note o persone familiari. I messaggi contengono link a siti web falsi e file dannosi. Fare clic su un link o aprire un file comporta la compromissione dei dati. In alternativa, i link stessi possono essere camuffati da nomi di dominio di aziende o servizi conosciuti.

I link di phishing vengono diffusi più spesso tramite email, SMS, app di messaggistica o persino social media. Di solito imitano brand noti come Amazon, banche o servizi online popolari. Per esempio, un utente potrebbe ricevere un messaggio come "Il tuo account Amazon è stato bloccato. Verifica ora: amaz0n-security-check.com" oppure un’email che sembra provenire da una banca con un link come secure-login-yourbank.net invece del dominio ufficiale. Un altro scenario comune è una falsa notifica di consegna: "Il tuo pacco non ha potuto essere consegnato. Traccialo qui: dhl-track-parcel.info."

Più un’azienda è popolare e conosciuta, più è probabile che i truffatori ne usino il brand e falsifichino il dominio. Secondo il Brand Phishing Report for Q3 2025 di Check Point Research, gli attaccanti impersonano più spesso grandi aziende tecnologiche, con brand come Microsoft (40%), Google (9%) e Apple (6%) costantemente ai primi posti tra gli obiettivi.

Il principale pericolo del phishing non è una violazione forzata della sicurezza. Al contrario, gli utenti "aprono volontariamente la porta", concedendo all’attaccante accesso ai propri dati. Questo rende gli attacchi scalabili ed efficaci anche senza strumenti tecnici sofisticati.

Per le aziende, il phishing rappresenta una minaccia sistemica. La compromissione di un singolo account può diventare un punto d’ingresso nell’infrastruttura interna dell’azienda. Tramite email di phishing, gli attaccanti ottengono accesso alle email aziendali, alle transazioni finanziarie e ai documenti interni. Usando queste informazioni, possono apparire più credibili agli occhi degli utenti che cercano di ingannare, rendendo più facile raggiungere i propri obiettivi.

Un altro rischio grave del phishing è quello reputazionale. Se i clienti si imbattono in siti di phishing che imitano il brand di un’azienda, il loro livello di fiducia diminuisce, anche se l’azienda stessa non è stata compromessa direttamente. Questo può influire sul traffico del sito web, sulla fiducia nella corrispondenza email e sui ricavi aziendali.

Capire le tipologie di phishing

Esistono molti tipi di phishing, ma ecco alcune delle varianti più comuni:

- Phishing via email di massa, che consiste nell’invio di un gran numero di email identiche con un link falso che sembra provenire da un servizio noto. Dopo aver fatto clic sul link "infetto", i truffatori ottengono accesso alle informazioni personali della vittima. L’obiettivo principale è raggiungere il maggior numero possibile di utenti.

- Spear phishing prende di mira in genere persone o aziende specifiche. I truffatori preparano la frode per molto tempo, cercando di raccogliere quante più informazioni possibile sulla vittima per convincerla che i loro messaggi siano autentici. Le comunicazioni includono informazioni importanti che danno contesto, come ruoli professionali, partner e operazioni aziendali in corso.

- Attacchi multi-fase combinano diversi canali: email, siti web e ulteriori conferme via SMS o telefonata. Questo approccio può aumentare la fiducia degli utenti e ridurre la probabilità che l’attività fraudolenta venga individuata.

- Phishing tramite sito web avviene attraverso pagine web false che imitano l’interfaccia e il nome di dominio di servizi legittimi. L’utente inserisce i propri dati senza accorgersi dell’inganno, perché di solito è piuttosto difficile distinguere i siti web falsi da quelli reali.

Anche se il phishing può assumere molte forme, la maggior parte degli attacchi si basa in ultima analisi sull’imitazione dei siti web di aziende e brand. Questi, a loro volta, dipendono da nomi di dominio ingannevoli, il che rende i domini un elemento chiave sia nell’esecuzione degli attacchi sia nella loro prevenzione.

I domini di phishing e come riconoscerli

In molti attacchi di phishing, i nomi di dominio sono il primo elemento che plasma la percezione dell’utente sulla legittimità di un sito web. Un esempio lampante è una campagna coordinata del 2025 che ha preso di mira almeno 18 università degli Stati Uniti, nella quale gli attaccanti hanno usato quasi 70 diversi domini di phishing per impersonare i portali ufficiali di accesso e rubare le credenziali a studenti e personale, aggirando persino le protezioni di autenticazione a più fattori (MFA). Questa campagna è durata diversi mesi e ha colpito istituzioni tra cui l’University of California (Santa Cruz e Santa Barbara), l’University of San Diego, la Virginia Commonwealth University e l’University of Michigan.

I truffatori sfruttano spesso anche i grandi eventi per gli attacchi di phishing. Per esempio, la criminalità informatica aumenta durante il Black Friday. Nel 2024, le registrazioni di domini tra ottobre e novembre sono aumentate del 188% e uno su undici tra i domini registrati in quel periodo è stato classificato come malevolo. Durante la stagione degli sconti, i criminali hanno registrato domini come "hokablackfriday.com" (HOKA è un brand di calzature sportive), replicando completamente i loghi e i prodotti di marchi famosi su siti web falsi e proponendo offerte apparentemente imperdibili. Questi siti web fungevano da esca per raccogliere login e dati delle carte di credito.

Purtroppo, l’uso diffuso dei domini per scopi fraudolenti riduce la fiducia nelle estensioni di dominio, aumenta il controllo normativo e provoca un maggior numero di blocchi dei domini. Questo colpisce sia i registrar sia i legittimi titolari di domini.

Tuttavia, una serie di tecniche caratteristiche impiegate dai truffatori rende i domini di phishing riconoscibili. Le tattiche usate dagli attaccanti includono:

- Typosquatting: uno dei metodi più comuni. Gli attaccanti usano nomi di dominio con errori di battitura o lievi differenze rispetto all’originale, come "cornmpany" o "compnay" invece di "company". Gli utenti potrebbero non notare subito questi errori e finire su un sito malevolo facendo clic sul link.

- Homographing: questo metodo usa caratteri visivamente simili provenienti da alfabeti diversi (latino, greco, cirillico ecc.) nel dominio, rendendo difficile individuare un falso. Per esempio, la "ο" greca e la "o" latina sembrano indistinguibili, ma per un computer sono due lettere diverse perché corrispondono a caratteri Unicode differenti.

- Aggiunta di parole specifiche: gli attaccanti aggiungono parole come login, secure, verify e account ai nomi di brand e aziende conosciute per creare l’impressione di un servizio ufficiale.

- Uso di estensioni di dominio alternative: invece delle estensioni tradizionali, vengono usate estensioni meno note o nuove, nelle quali è più facile registrare il nome desiderato. Di solito si tratta di estensioni di dominio molto economiche o gratuite. ICANN (Internet Corporation for Assigned Names and Numbers) monitora la sicurezza e periodicamente interviene per bonificare queste estensioni, ma purtroppo non abbastanza spesso da impedire questa forma di attacco.

- Domini di breve durata. I siti di phishing hanno spesso una vita breve: i domini vengono registrati, usati per un singolo attacco e poi rapidamente abbandonati.

Per restare al sicuro, gli utenti dovrebbero sempre controllare con attenzione il nome di dominio completo. Per esempio, amazon.com.secure-login.net non è la stessa cosa di amazon.com, e paypaI.com (con una "i" maiuscola al posto della "l" minuscola) è un classico trucco omografico. È più sicuro evitare di fare clic sui link contenuti in messaggi inattesi e digitare invece direttamente nel browser l’indirizzo del sito ufficiale oppure usare un segnalibro salvato. Gli utenti dovrebbero anche diffidare dei messaggi che creano urgenza, come minacce di sospensione dell’account o addebiti imprevisti, e verificare tali richieste tramite i canali ufficiali prima di intraprendere qualsiasi azione.

Capire come si presentano i domini di phishing aiuta le aziende a riconoscerli a colpo d’occhio e a segnalarli al proprio registrar o alla UDRP (Uniform Domain Name Dispute Resolution Policy). Questo è un passo verso la protezione del proprio dominio e della propria attività dagli attaccanti. Controllare regolarmente le registrazioni di nomi di dominio simili al nome del proprio brand consente di individuare potenziali minacce in una fase iniziale.

Esistono strumenti specifici per il monitoraggio dei domini e la protezione del brand che automatizzano questo processo.

Questi strumenti eseguono una scansione continua dei domini registrati di recente, dei registri dei certificati SSL e dei dati DNS per identificare domini simili, inclusi casi di typosquatting, attacchi omografici e combinazioni sospette con parole chiave legate al brand.

Tra le soluzioni più usate ci sono piattaforme come ZeroFox, Infoblox, Zensec, insieme ad altri servizi simili di protezione del brand. Consentono alle aziende di:

- rilevare domini sospetti poco dopo la registrazione;

- identificare siti web di phishing attivi e risorse fraudolente;

- ricevere avvisi su potenziali minacce;

- e automatizzare procedure rapide di rimozione.

Ecco perché, nella pratica, una protezione efficace combina di solito strumenti di monitoraggio automatizzato con un chiaro processo di risposta agli incidenti: rilevare – verificare – segnalare – rimuovere.

Come le aziende possono proteggersi dal phishing

Oltre al monitoraggio dei domini, ci sono diverse altre misure efficaci che le aziende possono adottare per proteggere il proprio brand dal phishing:

- Scegliere un dominio chiaro e facilmente riconoscibile. Questo è uno dei passaggi più semplici e iniziali per cominciare a costruire una difesa contro il phishing. I domini brevi, semplici e facili da ricordare sono più facili da riconoscere per gli utenti e più difficili da imitare in modo convincente per gli attaccanti. Al contrario, i nomi di dominio lunghi o complessi possono offrire ai truffatori più opportunità per creare varianti con errori di battitura o visivamente fuorvianti.

- Registrare domini difensivi. Le aziende possono registrare varianti del proprio dominio principale con errori di battitura, zone alternative e parole chiave, così da ridurre il rischio che vengano usati dagli attaccanti. Alcune aziende registrano anche il proprio dominio principale in più estensioni.

- Configurare l’autenticazione delle email. Le configurazioni SPF (Sender Policy Framework), DKIM (DomainKeys Identified Mail) e DMARC (Domain Based Message Authentication, Reporting and Conformance) aiutano a prevenire la falsificazione degli indirizzi email aziendali e a ridurre l’efficacia delle email di phishing inviate a nome dell’azienda.

- Risposta rapida agli incidenti. Se viene rilevato un dominio di phishing, è importante avviare tempestivamente le procedure di blocco tramite il proprio registrar o provider di hosting.

- Scegliere registrar e servizi affidabili. I provider con sistemi di sicurezza avanzati e supporto per le procedure di gestione degli abusi possono ridurre in modo significativo la durata delle risorse di phishing. Perciò è importante scegliere con attenzione sia l’estensione di dominio sia il servizio presso cui si intende registrare il proprio dominio. Leggete recensioni e politiche del servizio, e cercate di capire con quale rapidità risponde il team di supporto, così da fare la scelta giusta.

Anche se neppure gli sforzi congiunti dell’intera comunità dei domini possono sconfiggere completamente il phishing, questa minaccia può essere contrastata e l’attività può essere protetta.

FAQ

Che cos’è il phishing?

Il phishing è un metodo di frode in cui un attaccante cerca di ottenere l’accesso a informazioni riservate, come password, dati bancari, codici di verifica o sistemi aziendali interni, usando nomi di dominio, siti web ed email falsi.

È possibile proteggersi completamente dal phishing?

No, è impossibile eliminare completamente il rischio. Tuttavia, una combinazione ben studiata di misure tecniche e di comportamenti prudenti da parte degli utenti può ridurre sensibilmente la probabilità di un attacco.

Gli attaccanti possono usare il mio dominio?

Nella maggior parte dei casi, gli attaccanti registrano domini che assomigliano all’originale, ma con errori di battitura o estensioni di dominio diverse.

Cosa bisogna fare se viene individuato un sito di phishing che usa il tuo brand?

Bisogna segnalare la violazione e contattare il registrar o il provider di hosting il prima possibile per bloccare la risorsa.

Cerchi altri consigli per proteggere la tua attività online? Visita il blog di it.com Domains e contattaci sui social media.

Questo articolo è stato tradotto da un'intelligenza artificiale e può contenere imprecisioni. Consulta l'originale in inglese.

Leggi anche