Abus du DNS : types et contre-mesures

- par Ilona K.

Table des matières

Rien qu’en avril-mai 2024, l’Internet Corporation for Assigned Names and Numbers (ICANN) a reçu 1 558 plaintes au sujet de différents types d’abus, y compris l’abus du DNS. Cependant, de nombreux cas passent inaperçus, exposant des entreprises de toutes tailles à des pertes liées à des cyberattaques.

Le Domain Name System (DNS) est un composant crucial du fonctionnement de tout site web. Il fait office de principal système d’aiguillage du trafic, garantissant le bon chargement des sites et leur accessibilité pour les utilisateurs. En raison de son importance, le DNS est devenu une cible de choix pour des cyberattaques destructrices.

Si l’infrastructure DNS ne fonctionne pas correctement, les sites web ne se chargeront pas comme il faut. Des cybercriminels peuvent rediriger le trafic d’un site vers des serveurs malveillants pour voler des données ou installer des logiciels malveillants, en utilisant des techniques avancées comme le détournement de domaine et l’empoisonnement de cache pour infiltrer les enregistrements et l’infrastructure DNS.

Selon le Global DNS Threat Report 2022 d’IDC, 88 % des entreprises ont subi au moins une attaque DNS, pour un coût moyen d’environ 942 000 $. En règle générale, les entreprises subissent environ sept attaques par an.

Dans son rapport 2024, Interisle, spécialiste des technologies internet et de la stratégie réseau, a constaté qu’entre septembre 2023 et août 2024, un total de 16,3 millions d’attaques ont été enregistrées, soit 54 % de plus que l’année précédente. Parmi ces attaques, 8,6 millions ont utilisé des domaines uniques, soit presque le double du nombre de l’an dernier.

Même si votre entreprise n’a pas été exposée à l’abus du DNS par le passé, il est important de comprendre la menace et de mettre en place des mesures de sécurité pour en atténuer les risques potentiels.

Qu’est-ce que l’abus du DNS ?

DNS (Domain Name System) est un système qui traduit des noms de domaine lisibles par les humains en adresses Internet Protocol (IP), que les ordinateurs utilisent pour s’identifier mutuellement sur le réseau.

DNS abuse désigne toute activité malveillante visant à perturber l’infrastructure DNS ou à la faire fonctionner de manière non prévue. Parmi les activités abusives figurent la corruption des données de zone DNS, la prise de contrôle administratif d’un serveur de noms et l’inondation du DNS avec des milliers de messages pour dégrader les services de résolution de noms.

Types d’abus du DNS

Selon l’Internet and Jurisdiction Policy Network*, l’ICANN reconnaît cinq grandes catégories d’abus du DNS :

- Botnets. Un botnet est un réseau d’appareils infectés par des logiciels malveillants (bots) qui obéissent aux commandes d’un serveur central de commande et de contrôle (C&C). Dans ce type d’abus du DNS, des noms de domaine servent à identifier les hôtes qui contrôlent des botnets et des collections d’ordinateurs infectés par des logiciels malveillants. Ils peuvent être utilisés pour mener diverses activités malveillantes, comme des campagnes de spam ou de phishing.

- Malware. Noms de domaine permettant l’hébergement et la distribution de logiciels nuisibles ou intrusifs, susceptibles d’être installés sur les systèmes des personnes utilisatrices à leur insu ou sans leur consentement.

- Pharming. Une forme d’escroquerie où quelqu’un se fait passer pour le site web de quelqu’un d’autre afin de voler des informations. L’attaquant modifie l’adresse IP d’un nom de domaine connu. Lorsque les utilisateurs visitent le site avec l’adresse IP modifiée, ils sont dirigés vers le site de l’attaquant, maquillé pour ressembler à celui du propriétaire légitime du domaine.

- Phishing. Les attaquants créent de faux sites qui semblent authentiques afin de dérober des informations sensibles, comme des noms d’utilisateur et des mots de passe. Ils peuvent utiliser le DNS pour rediriger les utilisateurs vers ces sites factices.

- Spam. Utilisé comme moyen de diffuser les formes d’abus du DNS mentionnées ci‑dessus. Cela inclut des domaines promus via des campagnes d’e-mails en masse non autorisées ou utilisés comme noms pour des systèmes d’échange d’e-mails de spam.

L’éventail plus large des menaces pesant sur la sécurité du DNS comprend :

- Attaques par déni de service (DoS). Les attaques DoS visent à rendre un site web ou un serveur inaccessible en le rendant non réactif. Cela peut se faire de plusieurs manières, par exemple en inondant le site d’un trafic tel qu’il ne puisse plus répondre aux requêtes. L’attaquant peut aussi exploiter des vulnérabilités de sécurité dans le système pour le rendre instable.

- Attaques par déni de service distribué (DDoS). Les attaques DDoS cherchent à submerger des sites ou des serveurs par du trafic provenant de multiples sources, rendant le site inaccessible.

- Empoisonnement de cache. L’attaquant envoie de fausses réponses DNS à des requêtes, amenant le serveur à considérer des données erronées comme correctes pour un domaine donné. Le serveur stocke cette réponse incorrecte dans son cache et la renvoie lors de consultations ultérieures.

- Attaques sur les protocoles. Elles tirent parti d’une fonctionnalité spécifique ou d’un bug d’implémentation dans un protocole installé sur l’ordinateur de la victime afin de consommer excessivement des ressources.

*Internet and Jurisdiction Policy Network est une organisation multipartite qui vise à relever les défis nés de l’articulation entre l’internet global et les juridictions nationales.

Le Secrétariat de cette organisation facilite un processus politique mondial impliquant plus de 400 parties prenantes clés issues des gouvernements, des plus grandes entreprises internet, des opérateurs techniques, de la société civile, du monde universitaire et d’organisations internationales dans plus de 70 pays.

Comment lutter contre l’abus du DNS

Comprendre le risque potentiel est la première étape – voyons maintenant ce que vous pouvez faire pour protéger votre entreprise contre l’abus du DNS.

1. Enregistrez un domaine en pensant à la sécurité. Si vous souhaitez créer un nouveau domaine, renseignez‑vous sur l’extension de domaine, ou a minima lisez les avis. À défaut, vous pourriez tomber sur une extension comme .ICU, connue pour l’envoi de spam. Fin 2019, on avait signalé 6 799 tentatives de diffusion de spam depuis des domaines en .ICU. Par la suite, l’ICANN a décidé d’opérer une purge de cette extension, en supprimant la plupart des domaines. Si vous achetez un domaine avec un suffixe douteux, vous pourriez finir par le perdre ou nuire à votre image en utilisant cette extension.

Lorsque vous enregistrez un domaine déjà utilisé, vérifiez son historique. Il s’agit notamment de voir quels sites ont été hébergés auparavant sur ce domaine, quels backlinks il avait et qui en était le propriétaire. Le plus simple est d’utiliser the Wayback Machine ou le Who.is service, qui fournit des données WHOIS.

2. Surveillez et analysez régulièrement le trafic. Mettez en place des systèmes de monitoring DNS pour détecter les activités suspectes. Voici quelques tools to analyze traffic et identifier des schémas inhabituels révélateurs d’une attaque ou d’un abus :

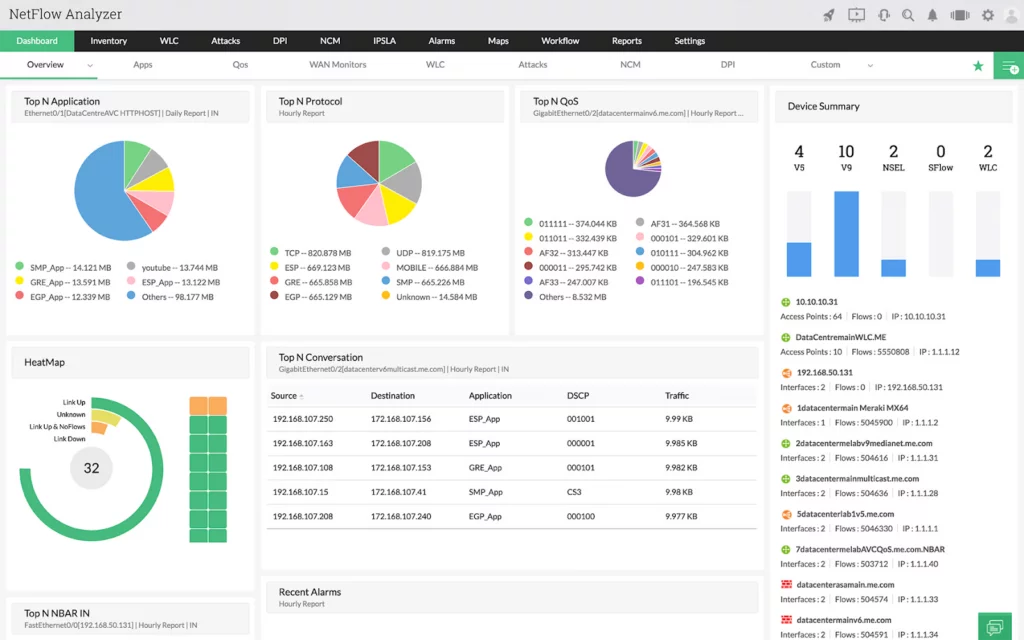

- ManageEngine NetFlow Analyzer collecte et analyse les données de trafic réseau. Cet outil fournit des informations en temps réel sur le trafic et vous permet de surveiller, analyser et gérer l’activité réseau.

Source : GEEKFLARE

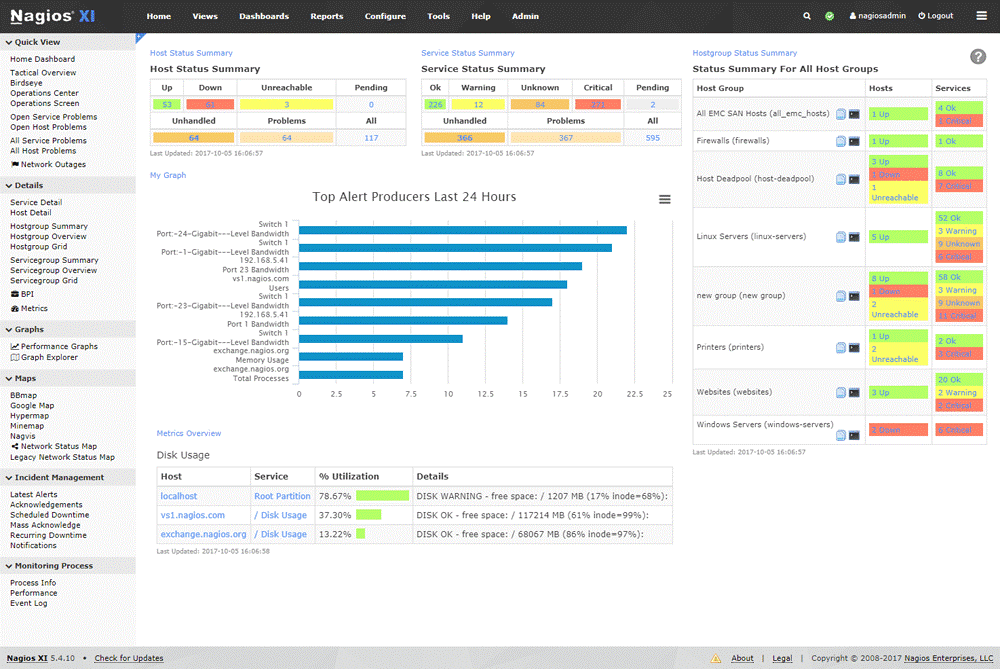

- Nagios vous permet de suivre le trafic DNS de votre réseau. Il génère des rapports détaillés et présente les données de supervision DNS sous forme visuelle, avec des graphiques, des diagrammes et des tableaux de bord.

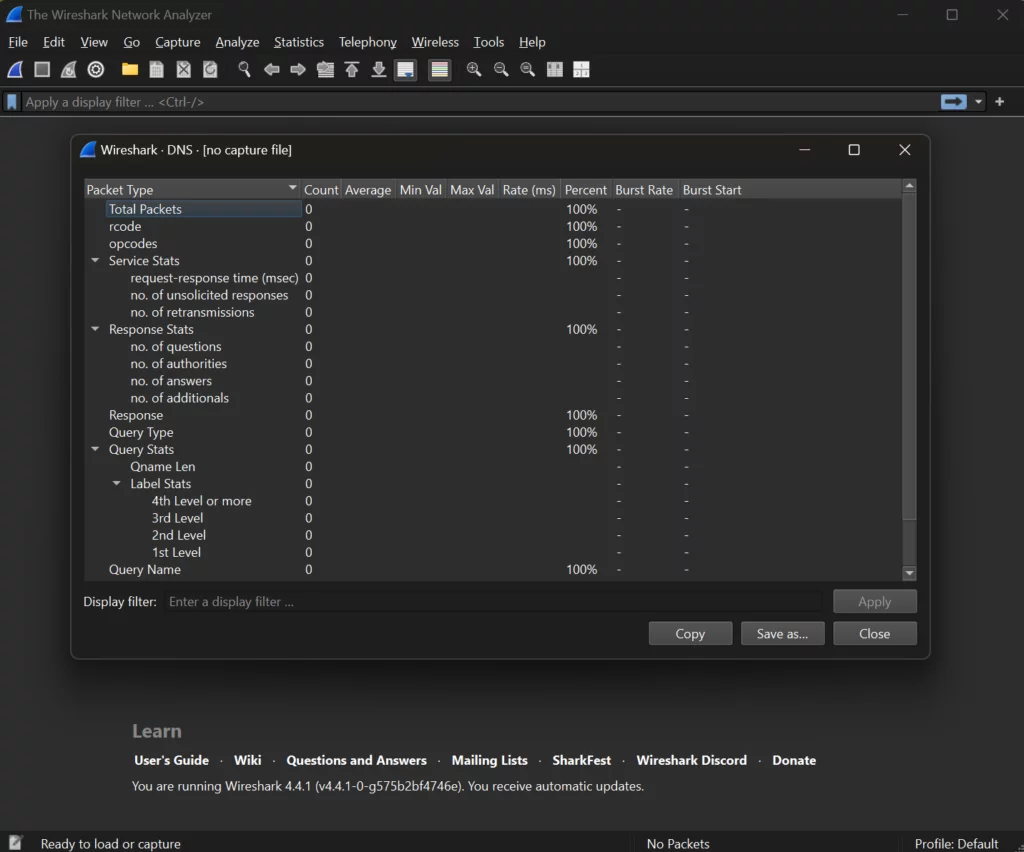

- Wireshark, un analyseur de trafic capable de détecter des flux de données malveillants. Vous devez capturer le trafic DNS entre les clients et votre propre serveur DNS, puis enregistrer les données dans un fichier PCAP (Packet Capture) et créer des scripts pour rechercher des schémas d’activité suspects dans ce fichier.

3. Utilisez DNSSEC. Les DNS Security Extensions (DNSSEC) constituent un ensemble de mécanismes qui renforcent la sécurité du DNS. En vérifiant l’authenticité des réponses aux requêtes DNS, DNSSEC aide à prévenir des attaques telles que l’empoisonnement de cache. Il garantit l’intégrité et la fiabilité des données.

Enabling DNSSEC protection pour un domaine implique les étapes suivantes :

- Vérifiez la valeur TTL (Time to Live) maximale dans la zone du domaine.

- Signez la zone du domaine.

- Créez une chaîne de confiance.

Pour activer et maintenir DNSSEC, il faut publier et mettre à jour manuellement les enregistrements DS (Delegation Signer) dans la zone du domaine parent.

DNSSEC fonctionne sur le principe des signatures numériques. L’administrateur tient à jour les enregistrements des noms de domaine et des adresses IP correspondantes. Pour chaque enregistrement, DNSSEC attribue une signature numérique unique qui lui est étroitement associée. Toutes les réponses de DNSSEC sont rétrocompatibles et incluent une signature numérique.

4. Filtrez et bloquez les domaines malveillants. Utilisez des solutions de filtrage DNS pour bloquer l’accès aux sites malveillants connus grâce à des listes noires, des listes blanches, un filtrage par catégories et des politiques personnalisées. Parmi les services de filtrage DNS figurent AdGuard DNS, Cisco Umbrella et NextDNS.

Le blocage de domaines malveillants assure une protection contre des menaces réseau comme les rançongiciels et le phishing, et offre un meilleur contrôle des contenus ainsi que la conformité aux réglementations sectorielles.

5. Gestion des incidents et réponse. Élaborez un plan clair de réponse aux incidents liés à l’abus du DNS et prévoyez la création d’une équipe de gestion des incidents – expertes et experts en cybersécurité et protection des données, juristes et parties prenantes métier – chargée d’analyser la situation et d’en atténuer l’impact.

En général, la réponse à incident commence lorsque l’équipe de sécurité reçoit une alerte crédible d’un système SIEM (Security Information and Event Management). L’équipe doit ensuite déterminer si l’événement constitue un incident et isoler les systèmes touchés pour atténuer la menace.

Parfois, les incidents ont des conséquences longues à résoudre. Dans ce cas, les entreprises peuvent devoir restaurer des données depuis des sauvegardes, gérer un rançongiciel ou informer leurs clientes et clients que leurs données ont été compromises.

6. Mises à jour et correctifs réguliers. Maintenir vos logiciels et systèmes à jour les protège contre des vulnérabilités connues qui pourraient être exploitées pour des abus du DNS.

7. Suivez votre bureau d’enregistrement de noms de domaine. Restez attentif aux notifications de votre bureau d’enregistrement. Elles peuvent signaler des domaines suspects, ou you can ask for their assistance pour identifier, enquêter et résoudre d’éventuels problèmes de sécurité.

8. Suivez les communautés et initiatives de sécurité. Restez informé des dernières tendances et menaces liées à l’abus du DNS. Cela permet aussi aux organisations de partager leurs retours d’expérience et leurs bonnes pratiques avec d’autres participantes et participants.

L’ICANN a mis en place a DNS Abuse Mitigation Program. Ce programme sert de plateforme centralisée permettant à l’ICANN de traiter divers aspects de l’abus du DNS et vise à aider la communauté de l’ICANN à atténuer les activités nuisibles liées aux noms de domaine. L’ICANN déploie les mesures suivantes pour lutter contre l’abus du DNS :

- The Inferential Analysis of Maliciously Registered Domains (INFERMAL) project. Les cybercriminels enregistrent souvent des domaines pour mener des campagnes de phishing, de diffusion de logiciels malveillants et de spam. De nombreuses raisons expliquent la préférence de ces acteurs pour certains bureaux d’enregistrement plutôt que d’autres. L’objectif d’INFERMAL est d’analyser systématiquement les préférences des attaquants.

- The Special Interest Forums on Technology (SIFT). Ce forum sert aux échanges techniques et à l’examen de contributions sur les technologies et tendances émergentes liées au système des identifiants de l’internet. Cela inclut les noms de domaine et le DNS, les adresses IP, les numéros de système autonome et divers paramètres de protocole.

L’abus du DNS constitue une menace sérieuse pour les entreprises et les utilisateurs. Toutefois, grâce aux mesures et outils mentionnés ci‑dessus, vous pouvez en réduire la probabilité et l’impact.

Vous cherchez d’autres conseils pour protéger votre entreprise en ligne ? Rendez‑vous sur it.com Domains blog et contactez‑nous sur les réseaux sociaux.

Cet article a été traduit par une intelligence artificielle et peut contenir des imprécisions. Consultez la version originale en anglais.

À lire aussi

Trucs et astuces

Qu'est-ce qu'une landing page et pourquoi elle compte en marketing

- Lecture de 11 min

Trucs et astuces

Le doxxing dans le secteur des noms de domaine : ce que c’est et comment vous protéger

- Lecture de 13 min